这是来自Yearn Finance 生态的另一个失败实验。

Cream Finance又(又)一次遭到了黑客入侵,损失大约有1.3亿美元。

Yearn Finance 的野心太大,而它的运营商……太粗心了。

如果你不关心这些协议的用户,为什么要去合并那么多的协议?

我们曾经猜测,Yearn在 2020 年完成一系列积极的收购之后,我们会看到这些平台的安全性会得到提升。

然而,这显然不是其收购的目标。

CoinGecko Yearn 生态系统页面显示了这次黑客攻击对价格的影响。

Cream Finance的这次黑客事件在我们的rekt排行榜中位列第三,这也是该协议第二次进入这个榜单,而入榜的Yearn 生态项目也因此占到了10个席位。

在Yearn 开发者继续对其他平台进行快速分叉,并激励用户使用对他们有利的链的同时,将其用户的资金置于危险之中。

这并不是说 Yearn 试图欺骗他们的用户,所有 DeFi参与者都知道存在风险,但我们不能忽视这些记录。

生意就是生意,无论是链上还是链下。

这些协议中的一些是在黑客攻击后被收购的,但谁拥有最大动机让那些Yearn竞争对手失败呢?

能够链接和利用如此广泛的协议,对Yearn 来说具有明显的优势,但能力越大,责任也就越大……

谁该为损失的1.3亿美元负责?

攻击者的钱包:

地址A:0x961d2b694d9097f35cfffa363ef98823928a330d

地址B:0x24354d31bc9d90f62fe5f2454709c32049cf866b

黑客通过在两个地址之间反复利用「闪电贷」借出和借入资金以利用一个定价漏洞。

接下来,在积累 yUSDVault 抵押的 crYUSD 之后,基础 yUSDVault 代币的价格被黑客操纵,以有效地提升攻击者拥有的抵押品价值(翻倍)。

最后,黑客利用被高估的抵押品,尽可能多地耗尽CREAM的借贷金库。

现在,我们可以看到,这次攻击事件涉及到的资金包括2760 ETH,76 BTC(renBTC、WBTC以及HBTC),以及价值数千万美元的稳定币等。

下面是具体的步骤分析:

使用地址A,攻击者从 MakerDAO 闪电贷获得了价值5亿美元的DAI稳定币,将其存入Curve的yPool,然后用于铸造 yUSD,然后将 yUSD 存入 Yearn 的 yUSD 策略。

通过使用来自 Yearn 的 yUSDVault 代币作为 CREAM 的抵押品,攻击者可以铸造出约 5 亿美元的 crYUSD。

通过地址 B,黑客随后从 AAVE 闪电贷获取了价值20亿美元的ETH,以用作CREAM 的抵押品。这允许其再借入约 5 亿美元的 yUSD,再次存入以铸造 crYUSD。

然后这两个账户执行一个存入和借入循环,地址B每次向地址A转移约5亿美元的yUSDVault 代币,直到账户 A 拥有约15亿美元的crYUSD 和约 5 亿美元的 yUSDVault。

攻击者随后利用了CREAM 内部 PriceOracleProxy 中关于yUSDVault代币的一个漏洞,yUSDVault 的价格取决于它的 pricePerShare,其由金库的 yUSD 余额 / totalSupply yUSDVault 来定义。

通过为基础 yUSD 赎回约 5 亿美元的 yUSDVault,攻击者能够将金库的总供应量减少到仅 800 万美元。将这种消耗与 yUSD 约 800 万美元的存款结合到vault金库中,CREAM 使得 yUSDVault的价值增加了大约两倍。

由于价格操纵,CREAM 现在认为地址 A 有价值30亿美元的抵押品,其中20亿美元以ETH的形式被攻击者提走(并用于偿还地址B的闪电贷),而从yUSDVault 赎回的约 5 亿美元 yUSD,用于偿还地址A的DAI 贷款。

那么剩下价值10亿美元的抵押品,就足以耗尽CREAM可借贷的1.3亿美元资产。

攻击完成后,黑客将资金提取回这个钱包,而该钱包在攻击发生前已被黑客通过Tornado Cash隐藏了资金来源。

此后,黑客使用了renBridge 将BTC资金发送到了比特币网络,并向 Uniswap 的 ETH-CRETH2 池子添加了超过4000万美元的CRETH2流动性,这大概是为了尽可能多地卸载可回收的CRETH2。

Cream.Finance的部署者是试图与黑客沟通的众多帐户之一。

他们的信息:

“你赢了,我们被rekt了,请退还资金,我们将提供10%的资金作为赏金。”

当有经验的攻击者采取这样的行动时,动机不仅仅是经济上的。

这是对行业和市场的操纵,我们必须考虑谁会受益。

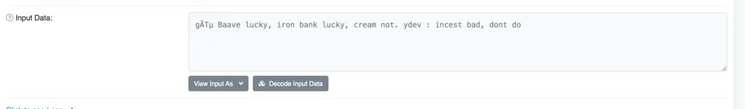

在这次漏洞攻击交易的输入数据中,一条神秘的信息还提到了其他的协议:

在 Mudit Gupta 给出的关于这次攻击的观察和理论中,他解释了自己为什么会认为“黑客是有经验的 DeFi 开发人员“,以及它如何不是普通的黑帽攻击。

这次黑客攻击不仅揭示了项目代码中的漏洞,还揭示了对于普通 DeFi 用户来说,可能并不明显的更深层次的竞争。

一场曾隐蔽的战争现在正在公开进行。

1.3亿美元的黑客攻击成为了新闻头条,但对很多人来说,这次攻击不会因为损失而被记住,而是因为它如何被对方团队用作战役的工具。