作者:信步老街 | 来源:互联网 | 2023-05-20 08:57

一、简介

学习任何一门知识,熟悉任何一处景色,最先要做的事情是观其大略。然后才能从细节的角度出发,然后才能到达新的境界。通过改变自己的外界环境,内部资质,乃至思维方式来达成目标。

此外,对于任何一个从一无所有的境地白手起家的人来说,任何资源的获取都是弥足珍贵的。

本来,在这个互联网时代,任何资料的获取都应该是便捷而迅速的,只是出于某些明知的或者未知的原因,这些本应如同呼吸空气一般简单的事情却变得有了门槛。

而且根据对象的不同所具备的门槛也不同。从以前 的人为的区别对待到现在的逐渐在算法上区分对待。

但是对于一个一无所有的人来说,破局是十分重要的。哲学上有一句话:”人具有主观能动性“。因此,在客观条件并不能够被最大程度满足的时候,应当深入建设思想境界,以期在某一个机会降临的瞬间,自己能够死死抓住它。

二、环境配置

学习网络安全,或者说是方方面面的安全,总归是要从计算机开始入手的。所谓安全,实际上是与危险伴生的。学习网络安全,必然需要知道危险从何处到来。

危险的前身叫做威胁,威胁是还未降临的危险。

学习安全,所寻找的大方向就是应对所有危险。实际来说,危险是无处不在的。

从使用计算机的人入手,计算机在物理上的环境,计算机在装配时的结构,计算机网络在架设时埋下的隐患,以及软件逻辑上的漏洞,各种规则制定上的漏洞等,都值得深思。

但是,我在此处并不会去深究关于人的方面的危险,譬如心理学之类的理论。而只是探讨关于计算机网络规则,计算机软件漏洞,计算机设计制度方面的危险。

而这种危险实际上是最为广泛且最为普遍的,毕竟各种计算机的配置环境或者使用计算机的人都是不同的,但是出于便利以及另一些技术传播的目的,计算机所使用的软件都是大同小异的。

此类危险应当是初学者,即入门者所要学习的最佳的材料。

对于所要适应的平台,kali linux当属是第一步要认识的。

此专题将全面介绍kali linux的所有基本功能方面,以提供给初学者线索,走向更加遥远的未来。

同时,也会穿插一些关于计算机网络的知识,毕竟,计算机网络安全在安全中占据了很大一部分且是最有价值(一般来说)的一部分。

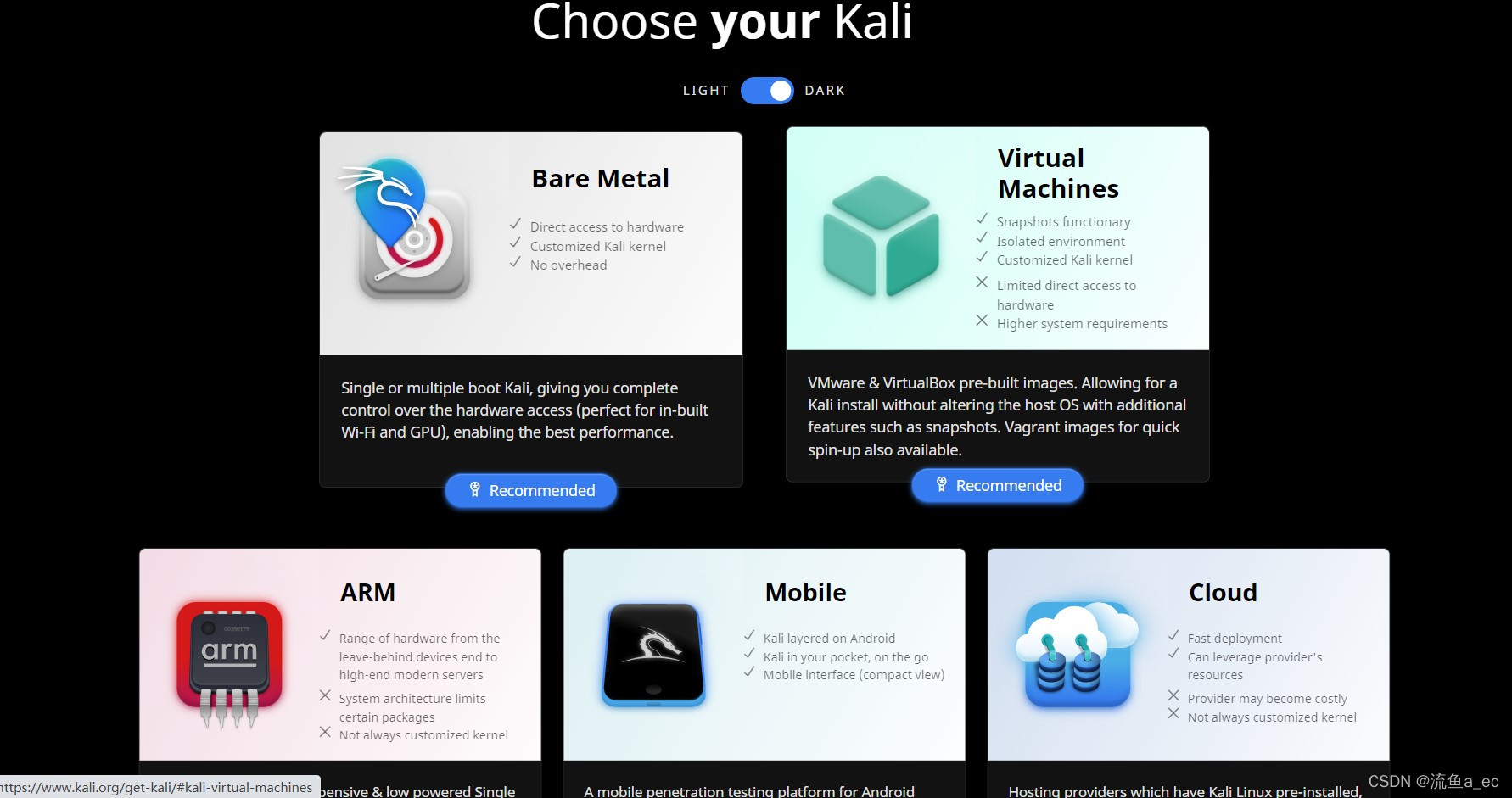

首先是Kali linux的官网:Get Kali | Kali Linux

kali linux 是Linux版本的一种,目前它可以安装在电脑,虚拟机,手机以及树莓派上。