pd-tools-jwt模块的定位是对于jwt令牌相关操作进行封装,为认证、鉴权提供支撑。

提供的功能:生成jwt token、解析jwt token

HTTP Basic Auth 是一种简单的登录认证方式,Web浏览器或其他客户端程序在请求时提供用户名和密码,通常用户名和密码会通过HTTP头传递。简单点说就是每次请求时都提供用户的username和password

这种方式是先把用户名、冒号、密码拼接起来,并将得出的结果字符串用Base64算法编码。

例如,提供的用户名是 bill 、口令是 123456 ,则拼接后的结果就是 bill:123456 ,然后再将其用Base64编码,得到 YmlsbDoxMjM0NTY= 。最终将Base64编码的字符串发送出去,由接收者解码得到一个由冒号分隔的用户名和口令的字符串。

优点:

基本上所有流行的网页浏览器都支持基本认证。

缺点:

由于用户名和密码都是Base64编码的,而Base64编码是可逆的,所以用户名和密码可以认为是明文。所以只有在客户端和服务器主机之间的连接是安全可信的前提下才可以使用。

COOKIE-session 认证机制是通过浏览器带上来COOKIE对象来与服务器端的session对象匹配来实现状态管理。

第一次请求认证在服务端创建一个Session对象,同时在用户的浏览器端创建了一个COOKIE对象;当我们关闭浏览器的时候,COOKIE会被删除。但可以通过修改COOKIE 的expire time使COOKIE在一定时间内有效。

优点:

相对HTTP Basic Auth更加安全。

缺点:

这种基于COOKIE-session的认证使应用本身很难得到扩展,随着不同客户端用户的增加,独立的服务器已无法承载更多的用户,而这时候基于session认证应用的问题就会暴露出来。

OAuth 是一个关于授权(authorization)的开放网络标准。允许用户提供一个令牌,而不是用户名和密码来访问他们存放在特定服务提供者的数据。现在的版本是2.0版。

严格来说,OAuth2不是一个标准协议,而是一个安全的授权框架。它详细描述了系统中不同角色、用户、服务前端应用(比如API),以及客户端(比如网站或移动App)之间怎么实现相互认证。

OAuth流程如下图:

优点:

缺点:

OAuth2是一个安全框架,描述了在各种不同场景下,多个应用之间的授权问题。有海量的资料需要学习,要完全理解需要花费大量时间。OAuth2不是一个严格的标准协议,因此在实施过程中更容易出错。

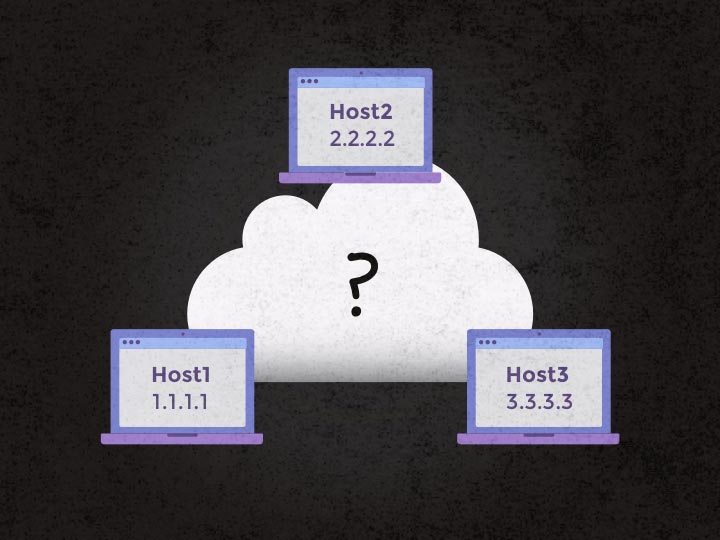

基于token的认证鉴权机制类似于http协议,也是无状态的。这种方式不需要在服务端去保留用户的认证信息或者会话信息。这就意味着基于token认证机制的应用不需要去考虑用户在哪一台服务器登录了,这就为应用的扩展提供了便利。

这个token必须要在每次请求时传递给服务端,它应该保存在请求头中,Token Auth 流程如下图:

优点:

缺点:

JWT全称为JSON Web Token,是目前最流行的跨域身份验证解决方案。JWT是为了在网络应用环境间传递声明而制定的一种基于JSON的开放标准。

JWT特别适用于分布式站点的单点登录(SSO)场景。JWT的声明一般被用来在身份提供者和服务提供者间传递被认证的用户身份信息,以便于从资源服务器获取资源,也可被加密。

JWT其实就是一个很长的字符串,字符之间通过"."分隔符分为三个子串,各字串之间没有换行符。每一个子串表示了一个功能块,总共有三个部分:JWT头(header)、有效载荷(payload)、签名(signature),如下图所示:

10.2.2.1 JWT头

JWT头是一个描述JWT元数据的JSON对象,通常如下所示:

{"alg": "HS256","typ": "JWT"}

alg:表示签名使用的算法,默认为HMAC SHA256(写为HS256)

typ:表示令牌的类型,JWT令牌统一写为JWT

最后,使用Base64 URL算法将上述JSON对象转换为字符串

10.2.2.2 有效载荷

有效载荷,是JWT的主体内容部分,也是一个JSON对象,包含需要传递的数据。

有效载荷部分规定有如下七个默认字段供选择:

iss:发行人

exp:到期时间

sub:主题

aud:用户

nbf:在此之前不可用

iat:发布时间

jti:JWT ID用于标识该JWT

除以上默认字段外,还可以自定义私有字段。

最后,同样使用Base64 URL算法将有效载荷部分JSON对象转换为字符串

10.2.2.3 签名

签名实际上是一个加密的过程,是对上面两部分数据通过指定的算法生成哈希,以确保数据不会被篡改。

首先需要指定一个密码(secret),该密码仅仅保存在服务器中,并且不能向用户公开。然后使用JWT头中指定的签名算法(默认情况下为HMAC SHA256),根据以下公式生成签名哈希:

HMACSHA256(base64UrlEncode(header) + "." + base64UrlEncode(payload),secret)

在计算出签名哈希后,JWT头,有效载荷和签名哈希的三个部分组合成一个字符串,每个部分用"."分隔,就构成整个JWT对象。

JWT签名算法中,一般有两个选择:HS256和RS256。

HS256 (带有 SHA-256 的 HMAC )是一种对称加密算法, 双方之间仅共享一个密钥。由于使用相同的密钥生成签名和验证签名, 因此必须注意确保密钥不被泄密。

RS256 (采用SHA-256 的 RSA 签名) 是一种非对称加密算法, 它使用公共/私钥对: JWT的提供方采用私钥生成签名, JWT 的使用方获取公钥以验证签名。

jjwt是一个提供JWT创建和验证的Java库。永远免费和开源(Apache License,版本2.0),JJWT很容易使用和理解。

jjwt的maven坐标:

jjwt

本案例中会通过jjwt来生成和解析JWT令牌。

第一步:创建maven工程jwt_demo并配置pom.xml文件

第二步:编写单元测试

package cn.itcast.test;

import cn.hutool.core.io.FileUtil;

import io.jsonwebtoken.*;

import org.junit.Test;

import java.io.DataInputStream;

import java.io.InputStream;

import java.security.*;

import java.security.spec.PKCS8EncodedKeySpec;

import java.security.spec.X509EncodedKeySpec;

import java.util.HashMap;

import java.util.Map;

public class JwtTest {

//生成jwt,不使用签名

@Test

public void test1(){

//添加构成JWT的参数

Map

headMap.put("alg", "none");//不使用签名算法

headMap.put("typ", "JWT");

Map body = new HashMap();

body.put("userId","1");

body.put("username","xiaoming");

body.put("role","admin");

String jwt = Jwts.builder()

.setHeader(headMap)

.setClaims(body)

.setId("jwt001")

.compact();

System.out.println(jwt);

//解析jwt

Jwt result = Jwts.parser().parse(jwt);

Object jwtBody = result.getBody();

Header header = result.getHeader();

System.out.println(result);

System.out.println(jwtBody);

System.out.println(header);

}

//生成jwt时使用签名算法生成签名部分----基于HS256签名算法

@Test

public void test2(){

//添加构成JWT的参数

Map

headMap.put("alg", SignatureAlgorithm.HS256.getValue());//使用HS256签名算法

headMap.put("typ", "JWT");

Map body = new HashMap();

body.put("userId","1");

body.put("username","xiaoming");

body.put("role","admin");

String jwt = Jwts.builder()

.setHeader(headMap)

.setClaims(body)

.setId("jwt001")

.signWith(SignatureAlgorithm.HS256,"itcast")

.compact();

System.out.println(jwt);

//解析jwt

Jwt result = Jwts.parser().setSigningKey("itcast").parse(jwt);

Object jwtBody = result.getBody();

Header header = result.getHeader();

System.out.println(result);

System.out.println(jwtBody);

System.out.println(header);

}

//生成jwt时使用签名算法生成签名部分----基于RS256签名算法

@Test

public void test3() throws Exception{

//添加构成JWT的参数

Map

headMap.put("alg", SignatureAlgorithm.RS256.getValue());//使用RS256签名算法

headMap.put("typ", "JWT");

Map body = new HashMap();

body.put("userId","1");

body.put("username","xiaoming");

body.put("role","admin");

String jwt = Jwts.builder()

.setHeader(headMap)

.setClaims(body)

.setId("jwt001")

.signWith(SignatureAlgorithm.RS256,getPriKey())

.compact();

System.out.println(jwt);

//解析jwt

Jwt result = Jwts.parser().setSigningKey(getPubKey()).parse(jwt);

Object jwtBody = result.getBody();

Header header = result.getHeader();

System.out.println(result);

System.out.println(jwtBody);

System.out.println(header);

}

//获取私钥

public PrivateKey getPriKey() throws Exception{

InputStream resourceAsStream =

this.getClass().getClassLoader().getResourceAsStream("pri.key");

DataInputStream dis = new DataInputStream(resourceAsStream);

byte[] keyBytes = new byte[resourceAsStream.available()];

dis.readFully(keyBytes);

PKCS8EncodedKeySpec spec = new PKCS8EncodedKeySpec(keyBytes);

KeyFactory kf = KeyFactory.getInstance("RSA");

return kf.generatePrivate(spec);

}

//获取公钥

public PublicKey getPubKey() throws Exception{

InputStream resourceAsStream =

this.getClass().getClassLoader().getResourceAsStream("pub.key");

DataInputStream dis = new DataInputStream(resourceAsStream);

byte[] keyBytes = new byte[resourceAsStream.available()];

dis.readFully(keyBytes);

X509EncodedKeySpec spec = new X509EncodedKeySpec(keyBytes);

KeyFactory kf = KeyFactory.getInstance("RSA");

return kf.generatePublic(spec);

}

//生成自己的 秘钥/公钥 对

@Test

public void test4() throws Exception{

//自定义 随机密码, 请修改这里

String password = "itcast";

KeyPairGenerator keyPairGenerator = KeyPairGenerator.getInstance("RSA");

SecureRandom secureRandom = new SecureRandom(password.getBytes());

keyPairGenerator.initialize(1024, secureRandom);

KeyPair keyPair = keyPairGenerator.genKeyPair();

byte[] publicKeyBytes = keyPair.getPublic().getEncoded();

byte[] privateKeyBytes = keyPair.getPrivate().getEncoded();

FileUtil.writeBytes(publicKeyBytes, "d:\\pub.key");

FileUtil.writeBytes(privateKeyBytes, "d:\\pri.key");

}

}

pd-tools-jwt底层是基于jjwt进行jwt令牌的生成和解析的。为了方便使用,在pd-tools-jwt模块中封装了两个工具类:JwtTokenServerUtils和JwtTokenClientUtils。

JwtTokenServerUtils主要是提供给权限服务的,类中包含生成jwt和解析jwt两个方法

JwtTokenClientUtils主要是提供给网关服务的,类中只有一个解析jwt的方法

需要注意的是pd-tools-jwt并不是starter,所以如果只是在项目中引入他的maven坐标并不能直接使用其提供的工具类。需要在启动类上加入pd-tools-jwt模块中定义的注解@EnableAuthServer或者@EnableAuthClient。

pd-tools-jwt使用的签名算法为RS256,需要我们自己的应用来提供一对公钥和私钥,然后在application.yml中进行配置即可。

具体使用过程:

第一步:创建maven工程myJwtApp并配置pom.xml文件

第二步:创建resources/keys目录,将通过RSA算法生成的公钥和私钥复制到此目录下

第三步: 创建application.yml文件

server:

port: 8080

# JWT相关配置

authentication:

user:

expire: 3600 #令牌失效时间

priKey: keys/pri.key #私钥

pubKey: keys/pub.key #公钥

第四步:创建UserController

package com.itheima.controller;

import com.itheima.pinda.auth.server.utils.JwtTokenServerUtils;

import com.itheima.pinda.auth.utils.JwtUserInfo;

import com.itheima.pinda.auth.utils.Token;

import org.springframework.beans.factory.annotation.Autowired;

import org.springframework.web.bind.annotation.GetMapping;

import org.springframework.web.bind.annotation.RequestMapping;

import org.springframework.web.bind.annotation.RestController;

@RestController

@RequestMapping("/user")

public class UserController {

@Autowired

private JwtTokenServerUtils jwtTokenServerUtils;

//用户登录功能,如果登录成功则签发jwt令牌给客户端

@GetMapping("/login")

public Token login(){

String userName = "admin";

String password = "admin123";

//查询数据库进行用户名密码校验...

//如果校验通过,则为客户端生成jwt令牌

JwtUserInfo jwtUserInfo = new JwtUserInfo();

jwtUserInfo.setName(userName);

jwtUserInfo.setOrgId(10L);

jwtUserInfo.setUserId(1L);

jwtUserInfo.setAccount(userName);

jwtUserInfo.setStationId(20L);

Token token = jwtTokenServerUtils.generateUserToken(jwtUserInfo, null);

//实际应该是在过滤器中进行jwt令牌的解析

JwtUserInfo userInfo = jwtTokenServerUtils.getUserInfo(token.getToken());

System.out.println(userInfo);

return token;

}

}

第五步:创建启动类

package com.itheima;

import com.itheima.pinda.auth.server.EnableAuthServer;

import org.springframework.boot.SpringApplication;

import org.springframework.boot.autoconfigure.SpringBootApplication;

@SpringBootApplication

@EnableAuthServer //启用jwt服务端认证功能

public class MyJwtApplication {

public static void main(String[] args) {

SpringApplication.run(MyJwtApplication.class,args);

}

}

启动项目,访问地址:http://localhost:8080/user/login

可以看到jwt令牌已经生成了。

pd-tools-user模块的主要功能是自动注入登录人信息。其他应用可以通过本模块提供的@LoginUser注解来注入当前系统登录用户。要实现此功能需要使用到Spring提供的参数解析器组件。

本模块涉及到的技术点:

1、参数解析器

2、拦截器

参数解析器属于spring-web包中提供的组件,springmvc框架中对应提供了很多参数解析器。例如我们开发的Controller代码如下:

@RestController

@RequestMapping("/user")

public class UserController{

@PostMapping("/save")

//此处request对象就是通过Springmvc提供的参数解析器帮我们注入的

public String saveUser(HttpServletRequest request){

return "success";

}

}

在上面的saveUser方法中,我们声明了一个类型为HttpServletRequest的参数,这个对象就是通过springmvc提供的ServletRequestMethodArgumentResolver这个参数解析器帮我们注入的。同样如果我们需要使用HttpServletResponse对象,也可以直接在方法上加入这个参数即可,此时springmvc会通过ServletResponseMethodArgumentResolver这个参数解析器帮我们注入。

在项目开发中我们也可以根据需要自定义参数解析器,需要实现HandlerMethodArgumentResolver接口:

public interface HandlerMethodArgumentResolver {

boolean supportsParameter(MethodParameter var1);

@Nullable

Object resolveArgument(MethodParameter var1,

@Nullable ModelAndViewContainer var2,

NativeWebRequest var3,

@Nullable WebDataBinderFactory var4) throws Exception;

}

可以看到此接口包含两个接口方法:supportsParameter和resolveArgument。

当supportsParameter方法返回true时,才会调用resolveArgument方法。

本案例要实现的功能为:通过在Controller的方法参数上加入@CurrentUser注解来注入当前登录用户对象。

第一步:创建maven工程argumentResolver_demo并配置pom.xml文件

spring-boot-starter-parent

第二步:创建application.yml

server:

port: 9000

第三步:创建User实体类

package cn.itcast.entity;

import lombok.AllArgsConstructor;

import lombok.Data;

import java.io.Serializable;

@Data

@AllArgsConstructor

public class User implements Serializable {

private Long id;

private String username;

}

第四步:创建UserController

package cn.itcast.controller;

import cn.itcast.entity.User;

import org.springframework.web.bind.annotation.*;

@RestController

@RequestMapping(value = "/user")

public class UserController {

//获取当前系统登录用户

@GetMapping("/getCurrentUser")

public String getCurrentUser(User user) {

String name = user.getUsername();

System.out.println("UserController getCurrentUser方法...");

return user.toString();

}

}

第五步:创建启动类

package cn.itcast;

import org.springframework.boot.SpringApplication;

import org.springframework.boot.autoconfigure.SpringBootApplication;

@SpringBootApplication

public class ArgumentResolverApp {

public static void main(String[] args) {

SpringApplication.run(ArgumentResolverApp.class,args);

}

}

此时可以启动项目并且访问:http://localhost:9000/user/getCurrentUser,可以发现虽然能够访问成功,但是user对象的属性都是空的。为了能够获得当前系统登录用户,我们可以通过Spring提供的参数解析器来实现。

第六步:创建CurrentUser注解

package cn.itcast.anno;

import java.lang.annotation.*;

/**

* 绑定当前登录用户

*/

@Target({ElementType.PARAMETER})

@Retention(RetentionPolicy.RUNTIME)

@Documented

public @interface CurrentUser {

}

第七步:创建参数解析器类,需要实现HandlerMethodArgumentResolver接口

package cn.itcast.resolver;

import cn.itcast.anno.CurrentUser;

import cn.itcast.entity.User;

import org.springframework.core.MethodParameter;

import org.springframework.web.bind.support.WebDataBinderFactory;

import org.springframework.web.context.request.NativeWebRequest;

import org.springframework.web.method.support.HandlerMethodArgumentResolver;

import org.springframework.web.method.support.ModelAndViewContainer;

/**

* 自定义参数解析器

*/

public class CurrentUserMethodArgumentResolver implements HandlerMethodArgumentResolver {

public CurrentUserMethodArgumentResolver() {

System.out.println("CurrentUserMethodArgumentResolver自定义参数解析器初始化...");

}

@Override

public boolean supportsParameter(MethodParameter parameter) {

//如果Controller的方法参数类型为User同时还加入了CurrentUser注解,则返回true

if (parameter.getParameterType().equals(User.class) &&

parameter.hasParameterAnnotation(CurrentUser.class)) {

return true;

}

return false;

}

//当supportsParameter方法返回true时执行此方法

@Override

public Object resolveArgument(MethodParameter parameter,

ModelAndViewContainer mavContainer,

NativeWebRequest webRequest,

WebDataBinderFactory binderFactory) throws Exception {

System.out.println("参数解析器...");

//此处直接模拟了一个User对象,实际项目中可能需要从请求头中获取登录用户的令牌然后进行解析,

//最终封装成User对象返回即可,这样在Controller的方法形参就可以直接引用到User对象了

User user = new User(1L,"admin");

return user;

}

}

第八步:创建配置类,用于注册自定义参数解析器

package cn.itcast.config;

import cn.itcast.resolver.CurrentUserMethodArgumentResolver;

import org.springframework.context.annotation.Configuration;

import org.springframework.web.method.support.HandlerMethodArgumentResolver;

import org.springframework.web.servlet.config.annotation.WebMvcConfigurer;

import java.util.List;

@Configuration

public class ArgumentResolverConfiguration implements WebMvcConfigurer {

public CurrentUserMethodArgumentResolver getCurrentUserMethodArgumentResolver(){

return new CurrentUserMethodArgumentResolver();

}

@Override

//注册自定义参数解析器

public void addArgumentResolvers(List

resolvers.add(getCurrentUserMethodArgumentResolver());

}

}

第九步:修改UserController,在User参数前加入@CurrentUser注解

package cn.itcast.controller;

import cn.itcast.anno.CurrentUser;

import cn.itcast.entity.User;

import org.springframework.web.bind.annotation.*;

@RestController

@RequestMapping(value = "/user")

public class UserController {

//获取当前系统登录用户

@GetMapping("/getCurrentUser")

//注意:需要在User参数前加入CurrentUser注解

public String getCurrentUser(@CurrentUser User user) {

String name = user.getUsername();

System.out.println("UserController getCurrentUser方法...");

return user.toString();

}

}

重新启动项目访问,发现user对象的属性已经有值了,这是因为我们在Controller方法的User参数前加入了@CurrentUser注解,在我们访问Controller的方法时Spring框架会调用我们自定义的参数解析器的supportsParameter方法来判断是否执行resolveArgument方法,如果Controller方法的参数类型为User并且加入了@CurrentUser注解则执行resolverArgument方法,此方法的返回结果将赋值给我们的Controller方法中声明的user参数,即完成了参数绑定。

pd-tools-user的实现和我们上面的入门案例是一致的,都是通过自定义参数解析器来为Controller的方法注入当前登录用户对象。

实现思路:

1、定义LoginUser注解,用于标注在Controller的方法参数上

2、自定义拦截器,从请求头中获取用户信息并设置到上下文(通过ThreadLocal实现)中

3、自定义参数解析器,从上下文中获取用户信息并封装为SysUser对象给Controller的方法参数

4、定义配置类,用于注册自定义拦截器和参数解析器

注意:pd-tools-user模块并不是starter,所以如果要使用其提供的功能,需要在应用的启动类上加入@EnableLoginArgResolver注解。

具体使用过程:

第一步:创建maven工程myCurrentUserApp并配置pom.xml文件

spring-boot-starter-parent

第二步:编写启动类

package com.itheima;

import com.itheima.pinda.user.annotation.EnableLoginArgResolver;

import org.springframework.boot.SpringApplication;

import org.springframework.boot.autoconfigure.SpringBootApplication;

@SpringBootApplication

@EnableLoginArgResolver //开启自动登录用户对象注入

public class MyCurrentUserApplication {

public static void main(String[] args) {

SpringApplication.run(MyCurrentUserApplication.class,args);

}

}

第三步:创建UserController

package com.itheima.controller;

import com.itheima.pinda.user.annotation.LoginUser;

import com.itheima.pinda.user.model.SysUser;

import org.springframework.web.bind.annotation.GetMapping;

import org.springframework.web.bind.annotation.RequestMapping;

import org.springframework.web.bind.annotation.RestController;

@RestController

@RequestMapping("/user")

public class UserController {

@GetMapping("/getCurrentUser")

public SysUser getCurrentUser(@LoginUser SysUser user){//注入当前登录用户

System.out.println(user);

return user;

}

}

启动项目,因为pd-tools-user模块需要从请求头中获取用户信息,所以需要使用postman进行测试:

可以通过debug断点调试的方式来跟踪程序的执行过程。

pd-tools-core是所有模块的基础,定义了一些基础父类供其他模块继承。

pd-tools-common模块中定义了一些公共类,例如BaseConfig基础配置类、DefaultGlobalExceptionHandler全局异常处理类、各种类型转换器等。

软件开发过程中不可避免的需要处理各种异常,代码中会出现大量的try {...} catch {...} finally {...} 代码块,不仅有大量的冗余代码,而且还影响代码的可读性。

Spring从3.2版本开始增加了一个注解@ControllerAdvice,可以与@ExceptionHandler、@InitBinder、@ModelAttribute 等注解配套使用,可以统一进行异常处理。

第一步:创建maven工程exceptionHandler_demo并配置pom.xml文件

第二步:编写UserController

package cn.itcast.controller;

import org.springframework.web.bind.annotation.GetMapping;

import org.springframework.web.bind.annotation.RequestMapping;

import org.springframework.web.bind.annotation.RestController;

@RestController

@RequestMapping("/user")

public class UserController {

@GetMapping("/get")

public String get(){

int i = 1 / 0;

return "success";

}

}

第三步:创建application.yml

server:

port: 9000

第四步:创建启动类

package cn.itcast;

import org.springframework.boot.SpringApplication;

import org.springframework.boot.autoconfigure.SpringBootApplication;

@SpringBootApplication

public class ExceptionHandlerApp {

public static void main(String[] args) {

SpringApplication.run(ExceptionHandlerApp.class,args);

}

}

启动项目,访问地址:http://localhost:9000/user/get

可以看到异常信息直接显示到了页面上。接下来需要进行异常处理。

第五步:创建异常处理类,统一进行异常处理

package cn.itcast.exception;

import org.springframework.web.bind.annotation.ControllerAdvice;

import org.springframework.web.bind.annotation.ExceptionHandler;

import org.springframework.web.bind.annotation.ResponseBody;

/**

* 全局异常处理

*/

@ControllerAdvice

@ResponseBody

public class GlobalExceptionHandler {

//异常处理方法,Controller发生异常后会执行此方法,在此进行统一处理

@ExceptionHandler(Exception.class)

public String handleException(Exception e){

System.out.println("统一处理异常信息:" + e.getMessage());

return "系统错误";

}

}

重新启动项目,访问地址:http://localhost:9000/user/get

可以看到页面中不再显示异常信息,而是我们在异常处理类中返回的提示信息。

可以在上面入门案例的基础上简单修改即可。

第一步:修改pom.xml文件,引入pd-tools-common的maven坐标

spring-boot-starter-parent

第二步:修改全局异常处理类,只需要继承pd-tools-common中提供的父类即可

package cn.itcast.exception;

import com.itheima.pinda.common.handler.DefaultGlobalExceptionHandler;

import org.springframework.web.bind.annotation.ControllerAdvice;

import org.springframework.web.bind.annotation.ResponseBody;

/**

* 全局异常处理

*/

@ControllerAdvice

@ResponseBody

public class GlobalExceptionHandler extends DefaultGlobalExceptionHandler{

}

重新启动项目,访问地址:http://localhost:9000/user/get

pd-tools-databases模块中提供的都是跟数据库操作相关的类。其他模块可以直接引入maven坐标并继承相关父类就可以复用其提供的基础配置。

pd-tools-j2cache模块提供的功能为缓存功能,其本质是一个starter,其他模块如果需要使用缓存功能直接引入maven坐标并提供相应配置文件即可使用。

j2cache是OSChina目前正在使用的两级缓存框架。

j2cache的两级缓存结构:

j2cache其实并不是在重复造轮子,而是作资源整合,即将Ehcache、Caffeine、redis、Spring Cache等进行整合。

由于大量的缓存读取会导致L2的网络成为整个系统的瓶颈,因此L1的目标是降低对L2的读取次数。该缓存框架主要用于集群环境中。单机也可使用,用于避免应用重启导致的ehcache缓存数据丢失。

j2cache从1.3.0版本开始支持JGroups和Redis Pub/Sub两种方式进行缓存事件的通知。

数据读取顺序 -> L1 -> L2 -> DB

使用j2cache需要导入的maven坐标:

j2cache-spring-boot2-starter

第一步:创建maven工程j2cache_demo并配置pom.xml文件

第二步:创建application.yml

server:

port: 9000

# redis 通用配置, 不同的环境,需要配置不同的链接信息,

# 只需要将这段信息复制到具体环境的配置文件中进行修改即可

# 如:复制到pd-auth-server-dev.yml中将数据库名和ip改掉

pinda:

redis:

ip: 127.0.0.1

port: 6379

password:

database: 0

spring:

cache:

type: GENERIC

redis:

host: ${pinda.redis.ip}

password: ${pinda.redis.password}

port: ${pinda.redis.port}

database: ${pinda.redis.database}

j2cache:

# config-location: /j2cache.properties

open-spring-cache: true

cache-clean-mode: passive

allow-null-values: true

redis-client: lettuce #指定redis客户端使用lettuce,也可以使用Jedis

l2-cache-open: true #开启二级缓存

broadcast: net.oschina.j2cache.cache.support.redis.SpringRedisPubSubPolicy

# broadcast: jgroups

L1: #指定一级缓存提供者为caffeine

provider_class: caffeine

L2: #指定二级缓存提供者为redis

provider_class: net.oschina.j2cache.cache.support.redis.SpringRedisProvider

config_section: lettuce

sync_ttl_to_redis: true

default_cache_null_object: false

serialization: fst

caffeine:

properties: /caffeine.properties # 这个配置文件需要放在项目中

lettuce:

mode: single

namespace:

storage: generic

channel: j2cache

scheme: redis

hosts: ${pinda.redis.ip}:${pinda.redis.port}

password: ${pinda.redis.password}

database: ${pinda.redis.database}

sentinelMasterId:

maxTotal: 100

maxIdle: 10

minIdle: 10

timeout: 10000

第三步:创建/resources/caffeine.properties文件

#########################################

# Caffeine configuration

# [name] = size, xxxx[s|m|h|d]

#########################################

default=2000, 2h

rx=50, 2h

第四步:创建MyController

package cn.itcast.controller;

import net.oschina.j2cache.CacheChannel;

import net.oschina.j2cache.CacheObject;

import org.springframework.beans.factory.annotation.Autowired;

import org.springframework.web.bind.annotation.GetMapping;

import org.springframework.web.bind.annotation.RequestMapping;

import org.springframework.web.bind.annotation.RestController;

import java.util.ArrayList;

import java.util.List;

@RestController

@RequestMapping("/cache")

public class MyController {

private String key = "myKey";

private String region="rx";

@Autowired

private CacheChannel cacheChannel;

@GetMapping("/getInfos")

public List

CacheObject cacheObject = cacheChannel.get(region, key);

if(cacheObject.getValue() == null){

//缓存中没有找到,查询数据库获得

List

data.add("info1");

data.add("info2");

//放入缓存

cacheChannel.set(region,key,data);

return data;

}

return (List

}

//清理指定缓存

@GetMapping("/evict")

public String evict(){

cacheChannel.evict(region,key);

return "evict success";

}

//检测存在那级缓存

@GetMapping("/check")

public String check(){

int check = cacheChannel.check(region, key);

return "level:" + check;

}

//检测缓存数据是否存在

@GetMapping("/exists")

public String exists(){

boolean exists = cacheChannel.exists(region, key);

return "exists:" + exists;

}

//清理指定区域的缓存

@GetMapping("/clear")

public String clear(){

cacheChannel.clear(region);

return "clear success";

}

}

第五步:创建启动类

package cn.itcast;

import org.springframework.boot.SpringApplication;

import org.springframework.boot.autoconfigure.SpringBootApplication;

@SpringBootApplication

public class J2CacheApp {

public static void main(String[] args) {

SpringApplication.run(J2CacheApp.class,args);

}

}

注意:由于我们当前第二级缓存使用的是redis,所以需要启动redis服务才能正常运行入门案例。

启动项目,访问地址:http://localhost:9000/cache/getInfos

可以发现redis中已经缓存了数据:

重启项目,由于j2cache的一级缓存(caffeine)是进程级缓存,重启后一级缓存消失。但是二级缓存(redis)的数据还存在,再次访问上面地址,通过debug断点调试可以看到程序从redis中获取了缓存数据。

pd-tools-j2cache其实就是一个starter,我们的应用直接引入其maven坐标并配置j2cache的配置文件就可以将CacheChannel对象直接注入到我们的程序中进行缓存数据操作了。

具体使用过程和入门案例一致,只需要更换j2cache的maven坐标为pd-tools-j2cache的maven坐标即可。

原文链接:https://www.cnblogs.com/uztop/p/15523887.html

京公网安备 11010802041100号 | 京ICP备19059560号-4 | PHP1.CN 第一PHP社区 版权所有

京公网安备 11010802041100号 | 京ICP备19059560号-4 | PHP1.CN 第一PHP社区 版权所有