2019独角兽企业重金招聘Python工程师标准>>>

更新于 2018.12.8

密码位置

- 密码位于注释中

- 密码位于服务器端文件中

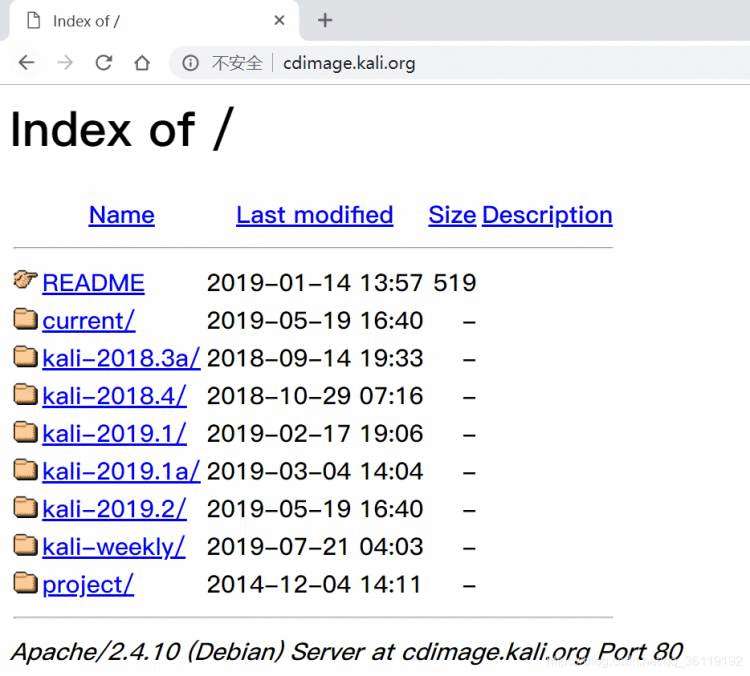

- 通过访问根目录下.htaccess、robots.txt查看禁查路径

- 密码文件可能存在的路径:/、/extra/、/extras/

- 密码还可能存在于.htpasswd

密码加解密

- binary to base16

- sha256 彩虹表、web免费简单解密(在线密码解密)

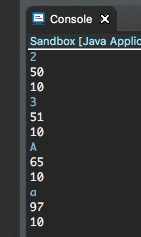

- ascii码固定长度计算

- 摩斯密码(.. . - - / )组成

- 替换密码 拿组合替换成特定的字母字符等(在线替换密码解密)

- 字符翻转在线翻转string

- 上述组合使用

文件

- 文件看后缀不一定是真实格式,linux通过file指令查看真实文件类型

图片

- 二进制编辑器查看图片内隐藏内容。

- 将一个文件隐藏入名称为a的jpg/png中,将文件b压缩为b.rar.

copy/b a.jpg+b.rar c.jpg查看压缩文件的话,则更改c的后缀为rar

UserAgent

- firefox 插件 User-Agent Switcher,hackbar.

- chrome 插件 User-Agent Switcher for chrome. 注意不是User-Agent Switcher for google chrome,该插件有木马

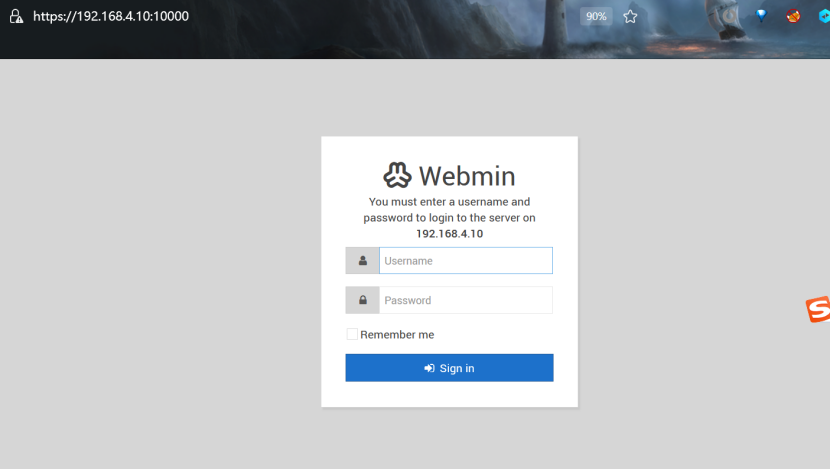

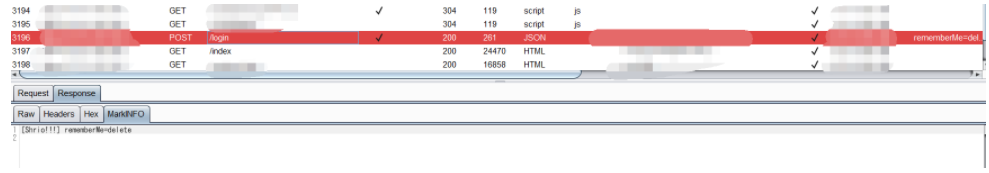

代理与tamper data

- burpsuite ,需要注意的是,如果本机开了vpn,则不会通过burpsuite代理,解决方案:chrome 插件SwitchyOmega,指定代理为为burpsuite监听地址

- tamper data在firefox下表现良好,但是高版本的firefox已经不支持

扫描&&链接

- Sqlmap sqlmap精简版

- NMAP

- netcat

- 子域名扫描脚本Sublist3r && subDomainsBrute

- 敏感文件扫描:DirBuster、御剑后台扫描袖珍版、wwwscan、Spinder.py、Sensitivefilescan、Weakfilescan、WebScan

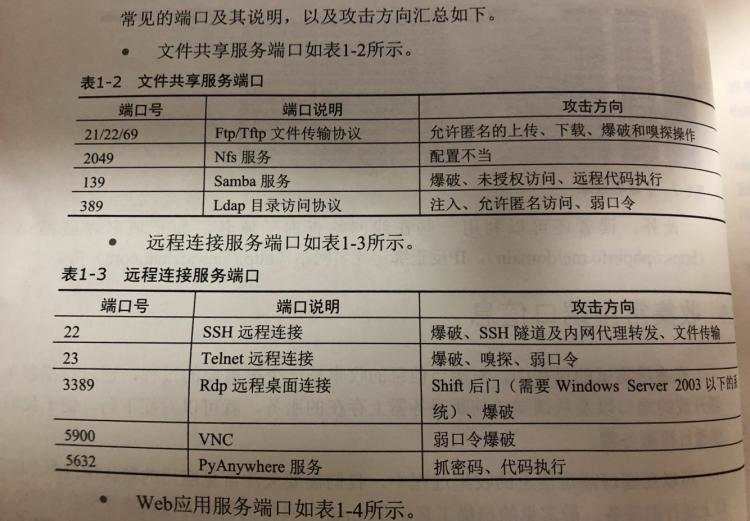

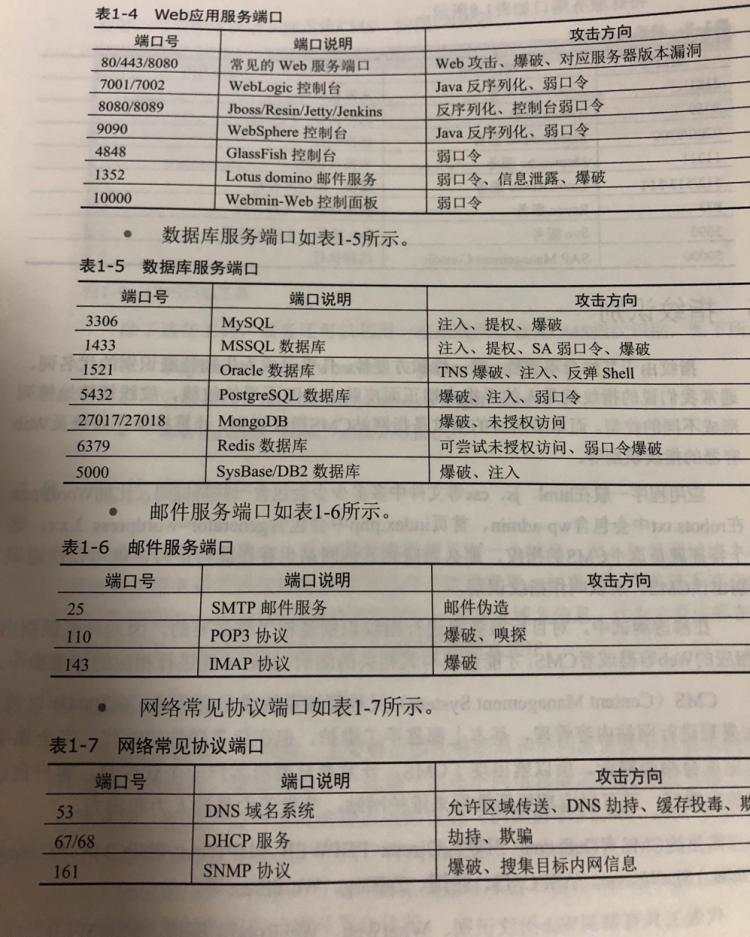

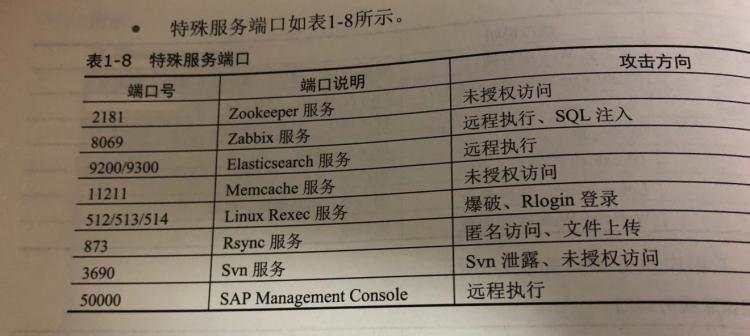

常见端口位置

CMS指纹识别

在线识别网站查询CMS指纹识别

- BugScaner http://whatweb.bugscaner.com/look

- 云悉指纹 http://www.yunsee.cn/finger.html

- whatWeb https://whatweb.net

xss

- xss练习平台 xsser.me、乌云那些年系列、xss-game

sql注入

- sql注入基础

- sql进阶-绕过

- SQL 注入平台 -- sqli-labs:一款学习SQL注入的开源平台,共有75种不同类型的注入

社会工程学

DVWA测试环境搭建

- DVWA-1.9全级别教程之Brute Force

- DVWA-1.9全级别教程之Command Injection

- DVWA-1.9全级别教程之CSRF

- DVWA-1.9全级别教程之File Inclusion

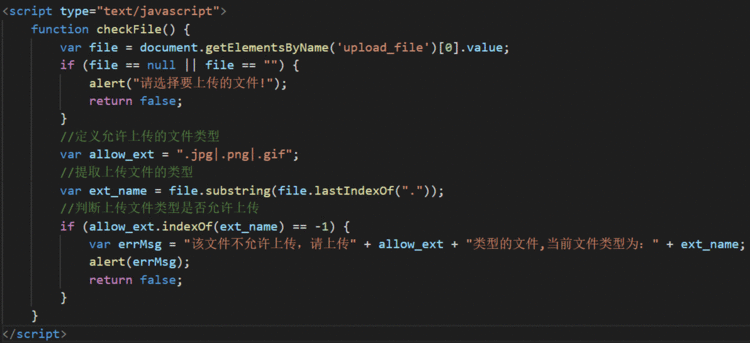

- DVWA-1.9全级别教程之File Upload

- DVWA-1.9全级别教程之Insecure CAPTCHA

- DVWA-1.9全级别教程之SQL Injection

- DVWA-1.9全级别教程之SQL Injection(Blind)

- DVWA-1.9全级别教程(完结篇,附实例)之XSS

长期更新,未完待续。

![Ubuntu 9.04中安装谷歌Chromium浏览器及使用体验[图文]](https://img1.php1.cn/3cd4a/24bf4/61b/c175cc0fe1277527.jpeg)

京公网安备 11010802041100号

京公网安备 11010802041100号