作者:北京城市环境监督主力军 | 来源:互联网 | 2023-09-12 13:16

导读:武汉冠状病毒的爆发成为各领域威胁行为者利用其进行投放攻击的热点。从PC端的巴西某黑产利用疫情相关视频暗地里安装银行木马、Emotet通过分发附有日本冠状病毒患者报道的电子邮件传播恶意病毒到移动

导读:武汉冠状病毒的爆发成为各领域威胁行为者利用其进行投放攻击的热点。从PC端的巴西某黑产利用疫情相关视频暗地里安装银行木马、Emotet通过分发附有日本冠状病毒患者报道的电子邮件传播恶意病毒到移动端的攻击者通过冠状病毒应用名称诱导用户安装监控软件无不渗透者冠状病毒这个话题。

继前两周发布的“冠状病毒”引发的移动安全事件报告中提到的“Coronavirus”监控木马。最近暗影安全实验室在日常监控中又发现了一款名为“Corona1”的应用,该应用安装启动后会隐藏自身图标,并诱导用户安装一款应名为“Coronavirus”(中文名为冠状病毒)的应用,该应用并不具有恶意行为,猜测攻击者利用冠状病毒热点诱导用户安装该应用只是为了掩盖“Corona1”执行恶意行为,使用户难以察觉真正的毒爪。在用户未知情况下,该应用通过手机连接的局域网对用户手机进行远程控制,执行多达70余条不同功能的远控指令。不仅如此,该程序还会从局域网的控制端下发新的C2服务器地址,在用户手机断开局域网后,可以使用新的C2服务器继续操控用户手机,以达到持续控制用户手机的目的。

样本信息:

安装名称:Corona1

包名:system.operating.dominance.proj

文件MD5:E5E97B95D4CA49D2F558169851AF5EEC

程序运行流程图:

该程序的运行流程较简单,应用安装启动后会获取root权限、请求敏感权限。接着开启线程socket连接服务器,下发命令上传用户隐私数据。与此同时诱导用户安装Coronavirus应用。

图1-1运行流程图

技术原理

诱导安装应用

程序启动后通过执行cmd命令获取root权限,目的是在用户不知情的情况下静默安装Coronavirus应用或执行高权限行为。如果获取root权限成功,则进行静默安装否则进行普通安装。

图2-1获取root权限

Coronavirus应用是由AppsGeyser平台快速打包的应用,并不具有疫情相关功能。安装目的是掩护“Corona1”执行恶意行为以及弹广告。这样即使用户卸载该程序也不影响真正恶意软件的运行。

图2-2Coronavirus运行界面

远程控制

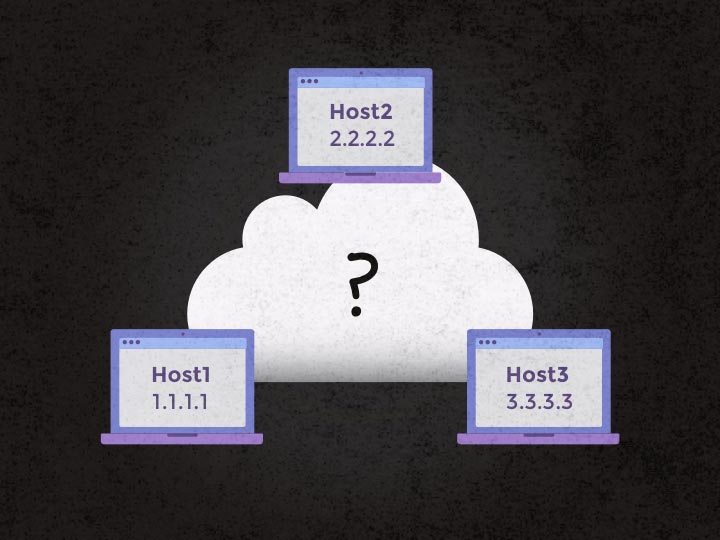

该应用程序采用的是socket通信。客户端连接IP为192.168.**.**,端口号为2222。通过socket连接下发指令以及上传用户信息。

图2-3连接服务器

指令列表

指令指令 |

对应操作 |

指令 |

对应操作 |

A0 |

上传设备ID、IP、系统版本、手机型号等 |

A37 |

设置响铃模式为普通模式等 |

A1 |

上传通话号码,号码对应的通讯录中名称,电话类型,时间,持续时间等 |

A38 |

设置响铃模式为静音等 |

A2 |

上传已安装应用图标信息等 |

A39 |

设置响铃模式为震动等 |

A3 |

上传手机号码和固件信息等 |

A40 |

设置重启wifi等 |

A4 |

上传地理位置信息等 |

A41 |

设置音频音量(响铃)等 |

A5 |

上传指定类型的短信的短信号码、通信人名称(通讯录中)、日期、内容等 |

A42 |

设置音频音量(音乐)等 |

A6 |

上传通讯录信息等 |

A43 |

设置音频音量(通知)等 |

A7 |

上传扫描到的wifi列表信息等 |

A44 |

设置系统声音音量等 |

A8 |

上传运行的进程信息等 |

A45 |

访问指定网页等 |

A9 |

上传壁纸信息等 |

A46 |

webview加载指定url等 |

A10 |

将指定路径文件写到指定位置,并删除原文件等 |

A47 |

设置闪光灯模式,开启拍照预览等 |

A11 |

上传电话录音路径和对应的通话号码等 |

A48 |

设置闪光灯模式,关闭拍照预览等 |

A12 |

如果当前应用有通知权限则上传odNotice.txt文件内容,如果没有通知权限则跳转到通知权限设置界面等 |

A49 |

设置手机震动指定时间长等 |

A13 |

上传屏幕亮度设置、锁屏设置、音量设置、响铃模式、联网信息等 |

A50 |

插入联系人到通讯录等 |

A14 |

启动指定Activity等 |

A51 |

在odNotice.txt中写入空值等 |

A15 |

卸载指定应用 |

A52 |

关闭指定组件的后台进程等 |

A16 |

删除通讯录中指定联系人等 |

A53 |

在指定文件中写入指定内容等 |

A17 |

返回到Home界面 |

A54 |

对指定文件重命名等 |

A18 |

打开拨号界面 |

A55 |

操作Tel.txt,控制电话录音等 |

A19 |

拨打指定电话号码等 |

A56 |

发送短信等 |

A20 |

上传剪贴板内容等 |

A57 |

删除指定电话号码的通话记录等 |

A21 |

设置剪贴板中内容等 |

A58 |

屏幕亮度相关设置等 |

A22 |

上传账户信息等 |

A59 |

上传手机是否root、执行截屏、录屏、安装指定应用等 |

A23 |

上传浏览器书签等 |

A60 |

上传指定文件的字节流编码后内容等 |

A24 |

下载指定文件到指定位置等 |

A61 |

判断指定文件夹是否存在,不存在则新建等 |

A25 |

上传指定文件夹下文件列表等 |

A62 |

判断指定文件是否存在,不存在则新建等 |

A26 |

打开指定类型的指定文件等 |

A63 |

退出程序等 |

A27 |

删除指定文件等 |

A64 |

卸载当前应用等 |

A28 |

上传指定文件内容等 |

A65 |

拍照并上传等 |

A29 |

录音,保存到指定位置等 |

A66 |

将指定文件写入指定位置等 |

A30 |

停止录音,上传录音文件并删除原文件等 |

A67 |

无 |

A31 |

设置指定内容的Toast通知等 |

A68 |

播放指定多媒体文件等 |

A32 |

设置屏幕休眠时间 |

A69 |

设置指定壁纸等 |

A33 |

上传应用(服务)列表名称和包名等 |

A70 |

将指定内容解码后写入指定文件等 |

A34 |

将指定内容写入rep_host.txt(新服务器地址)等 |

A71 |

上传锁屏或未锁屏、亮屏或黑屏等 |

A35 |

设置启用wifi等 |

A72 |

启动录音并上传等 |

A36 |

设置禁用wifi等 |

A73 |

停止录音等 |

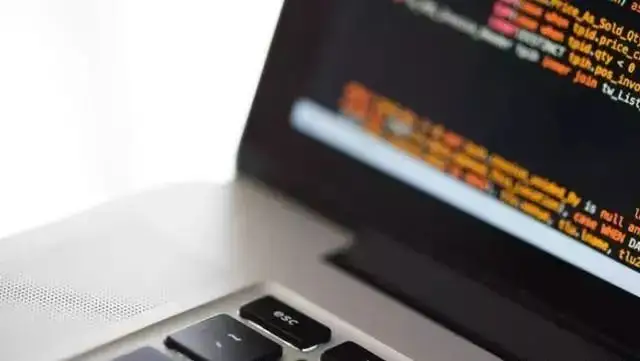

部分代码截图

该恶意软件会上传用户详细的设备信息。如设备ID、SIM卡序列号、手机号码、厂商、型号等信息。

图2-4获取详细设备信息

获取用户通话记录列表中联系人电话、来电类型、日期、持续时间等信息。

图2-5获取用户通话记录

注册广播监听用户短信信息,一旦监听到用户手机接收短信,获取短信内容并上传至服务端。

图2-6监听用户短信

获取应用进程信息:如进程优先级、nice值、调度策略、前台运行还是后台运行、耗费的CPU时间、耗费的用户时间和系统时间。

图2-7获取设备进程信息

获取剪切板内容或替换剪切板内容。当用户需要输入账号密码如比特币地址时由于地址值较长一般用户无法记住而采用复制粘贴的方式,这样就可以盗取用户账号密码信息。

图2-8获取剪切板内容

执行cmd命令执行截屏、录屏操作。截屏也是窃取用户账号密码的另一种方式。录屏可以监视用户的每一个操作。

图2-9执行截屏、录屏操作

由于该应用需连接同一局域网才能连接服务器执行恶意行为。所以该应用可用于以下场景:

- 公共场所,比如疫情期间车站乘车时,下载某应用就能免费上网(恶意wifi);

- 熟人之间,连接同一个wifi,安装该软件可用于监控和操纵对方手机;

处理建议:

- 对用户来说,应该避免连接不能确认安全性的wifi网络,以免中招;

- 应该通过正规应用商店下载需要使用的应用程序;

- 当已经安装该程序后,应及时卸载,用户可通过在设置->应用目录下找到该应用进入到应用详细页面进行卸载。