作者:mobiledu2502875123 | 来源:互联网 | 2023-09-02 02:15

你好呀~欢迎来到“安全头条”!如果你是第一次光顾,可以先阅读站内公告了解我们哦。欢迎各位新老顾客前来拜访,在文章底部时常交流、疯狂讨论,都是小安欢迎哒~如果对本小站的内容还有更多建议,也欢迎底部提出建

第367期

你好呀~欢迎来到“安全头条”!如果你是第一次光顾,可以先阅读站内公告了解我们哦。

欢迎各位新老顾客前来拜访,在文章底部时常交流、疯狂讨论,都是小安欢迎哒~如果对本小站的内容还有更多建议,也欢迎底部提出建议哦!

1、印尼政府成立数据保护工作组防数据泄露

印尼政治、法律和安全事务统筹部长马福德14日在雅加达通报,该国已成立数据保护工作组,其任务是维护国家数据安全、防止数据泄露。

马福德称近期出现的因网络黑客攻击造成数据泄露事件,提醒政府应建立一个更先进更安全的数字保护系统。

近期,一名叫比约卡(Bjorka)的网络黑客在互联网上出售其闯入多个印尼政府网站所获取的数据,其中有一封写给该国总统佐科的电子信件。随后,马福德通报确有多家政府网站遭网络黑客闯入造成数据泄露,他表示被泄露的“只是一般数据,没有国家机密数据”。

本周一,佐科专门就该事件召开局部内阁部长会议,指示有关部门进行调查,并加强个人和政府数据保护。印尼通讯和信息部长佐尼(Johnny)表示将组建一个由该部与国家警察总署、国家情报机构组成的团队进行后续评估,以维护公众信任。

马福德当天亦透露,印尼国会将很快通过已审议许久的《个人数据保护法》。[阅读原文]

2、谷歌54亿收购网络安全公司Mandiant,成其史上第二大收购案

近日,Google LLC宣布完成对网络安全领域领导者Mandiant,Inc.(MNDT.US)的54亿美元收购交易。Mandiant将加入Google Cloud,并保留Mandiant品牌。

这是谷歌有史以来第二大收购案,仅次于2011年以125亿美元收购Motorola Mobility。

Mandiant, Inc.是一家上市的网络安全公司,成立于2004年,专注于威胁检测和情报、自动化和响应工具、测试和验证、托管防御,还提供咨询服务。通过此次收购,谷歌云和Mandiant将提供一个端到端的安全运营套件,该套件具有更强大的功能,可以跨云和本地环境为客户提供支持。Mandiant也将带来600多名安全顾问和300多名情报分析师,以进一步支持Google的云安全团队。

收购Mandiant还将补充Google Cloud在安全方面的现有优势。Google Cloud目前的安全服务,包括用于零信任解决方案的BeyondCorp Enterprise和用于检测恶意内容和软件漏洞的VirusTotal,还有Chronicle的全球安全分析和自动化与安全指挥中心等服务。[阅读原文]

3、国内知名游戏公司遭黑客入侵,幕后黑手竟是内鬼

据杭州萧山警方消息,日前,警方接到报警,国内知名游戏公司被黑客入侵,导致某款知名网游服务器瘫痪,致数万玩家无法正常登录。警方经调查抓获两名嫌疑人,其中一人正是该游戏公司员工。

近日,萧山警方接到杭州某网络科技有限公司报案,称公司服务器被黑客多次入侵并删除游戏数据,导致运营的某款国内知名网游服务器瘫痪,数万名玩家无法正常登录游戏,造成公司直接损失数十万元人民币。

经查,犯罪嫌疑人为该公司员工,其窃取了公司游戏版本文件,并对该文件进行了修改以及换皮,再通过游戏私服形式上线,牟取个人利益。同时,犯罪嫌疑人在入侵公司服务器时留了后门程序,曾利用后门程序再次进入服务器进行破坏,并建了一个文件夹留下联系方式,对公司进行敲诈勒索。[阅读原文]

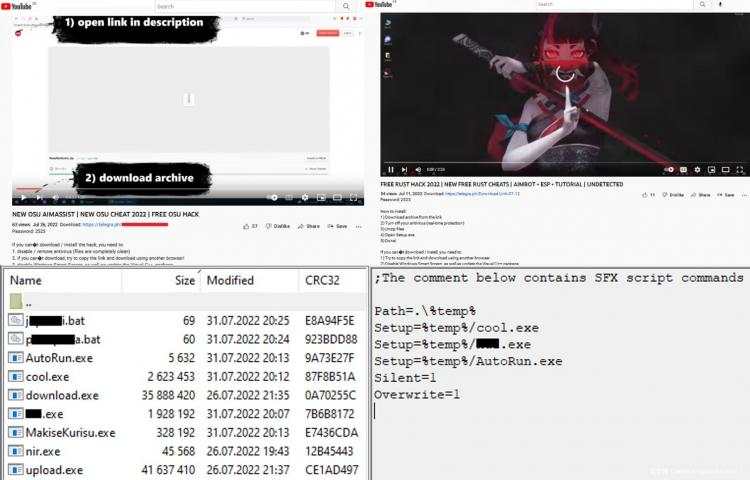

4、新恶意软件捆绑包借YouTube 游戏视频扩散

近日,卡巴斯基发现一新型恶意软件包利用受害者 YouTube 频道上传恶意视频教程,借助虚假游戏作弊和破解视频,扩散恶意软件包的网络攻击活动。

从目前收集到的信息来看,利用YouTube 传播恶意软件包的视频,主要是针对 FIFA、最终幻想、极限竞速地平线、乐高星球大战和蜘蛛侠等游戏的粉丝。这些上传的视频包含下载假破解和作弊的链接,但实际上,它们安装了相同的自我传播恶意软件包,感染了上传者。恶意软件包中,包含了三个恶意可执行文件的批处理文件,分别为“MakiseKurisu.exe”、“download.exe”和“upload.exe”。上述恶意软件均可执行捆绑包的自我传播机制。[阅读原文]

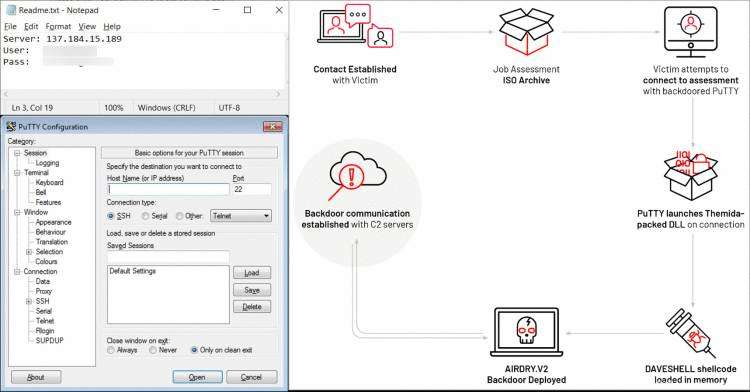

5、朝鲜黑客部署木马版PuTTY SSH盯上媒体

近日,有安全公司披露称,朝鲜黑客正在使用木马化版的PuTTY SSH客户端在目标设备上部署后门。

从溯源信息来看,该黑客组织被追踪为UNC4034,又名“Temp.Hermit”或“Labyrinth Chollima”。此次活动系朝鲜网络间谍活动“Dream Job”的延续,且自2020年6月以来该活动主要针对媒体组织。

在这一次活动中,一个新元素就是使用木马化版本的PuTTY和KiTTY SSH实用程序来部署后门。威胁参与者通过电子邮件接近目标开始,并宣称在亚马逊提供丰厚的工作机会,然后与 WhatsApp 进行通信,在那里他们共享一个 ISO 文件(“amazon_assessment.iso”)。ISO 包括一个文本文件(“readme.txt”),其中包含一个 IP 地址和登录凭据,以及一个非常流行的开源 SSH 控制台应用程序PuTTY (PuTTY.exe) 的木马化版本。[阅读原文]

6、Hive勒索软件宣布对贝尔子公司网络攻击事件负责

Hive 勒索软件团伙声称对袭击贝尔加拿大子公司贝尔技术解决方案 (BTS) 系统的攻击负责。BTS 是一家拥有4500 多名员工的独立子公司,专门为安大略省和魁北克省的住宅和小型企业客户安装贝尔服务。

虽然这家加拿大电信公司没有透露其网络何时被破坏或攻击发生,但 Hive 在其数据泄露博客中添加的新条目中声称,它在大约一个月前,即 2022年8月20日加密了BTS的系统。目前,BTS的网站(通常可通过 bellsolutionstech.ca访问)尚无法访问。BTS 正在加拿大皇家骑警网络犯罪部门的帮助下调查此事件,并已将违规行为通知了隐私专员办公室。贝尔子公司警告客户在此事件发生后可能成为网络钓鱼攻击的目标,并建议他们监控其帐户中的任何可疑活动。[阅读原文]

7、欧盟提议对数码产品制造商实行严格的网络安全规则

根据一项新的欧盟提案,制造数码设备和软件的公司将需要证明,它们达到了基本的网络安全要求。这项提案旨在减少多种产品的黑客风险,包括家用电器、可穿戴设备、软件以及计算机等。

周四提出的立法草案还要求,在欧盟开展业务的制造商在其产品的生命周期内,或者上市五年内(以时间较短者为准)提供安全补丁和更新。违反规定的公司将面临罚款,最高达1500万欧元(相当于1500万美元),或全球收入的2.5%。

含有数码元件的产品将需要显示标签,说明这些产品符合上述新规定,并说明将提供多长时间的网络支持。该提案中不包括医疗设备和汽车,这些产品受其他法律监管。

议员们必须就提案的细节进行谈判,然后才能批准。这一过程可能需要几个月的时间。之后,公司将有两年时间来达到这些要求。[阅读原文]