作者:asx | 来源:互联网 | 2023-07-28 12:58

前言

没错,我又来水漏洞了,,这两天挖的都是排名靠前的高校资产,,确实很多都挖不动了。。

0x00 一些题外话

不知道是不是挖的资产之前都给挖过了,,总之找到了好几个学生和职工的信息接口,但都被删掉了。很气愤,因为之前也挖到了一些弱资产,比如,登录是学号/职工号,,密码类似ABCD+SFZ后四位这种弱资产。没办法打组合拳。

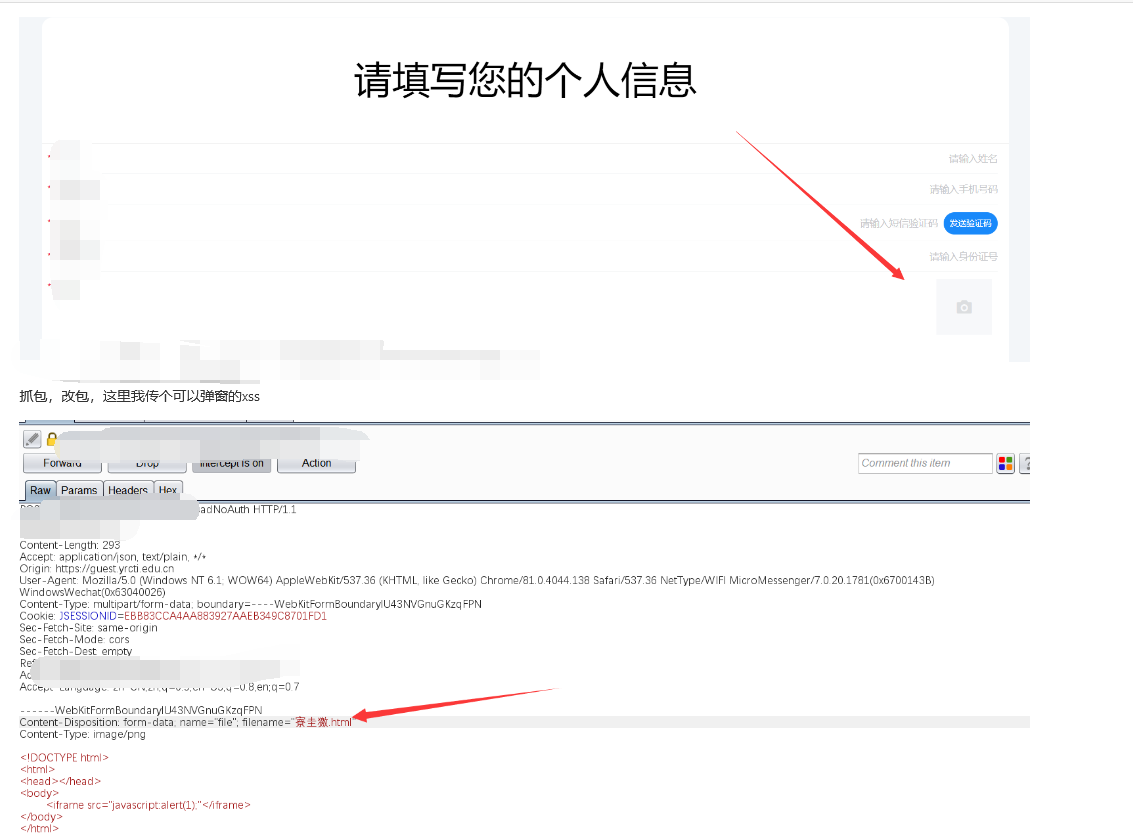

0x01. 某前台任意文件上传

这里就常规测一下文件上传,能传的话安服给中危,没有就算了,,结果这里没做过滤。

挖到这个洞和我没啥关系,,只是那些内卷的人还没挖,或者这个不收,,

接着往下看,,,这个我就挺无语了。

0x02,未授权接口注入

还是他高校某个公众号,,我在想手上有一些毕业生的学号啥的,可以打打校友这类的

点进去后密密麻麻的请求包,都是有关wechatconfig的,,

我心想点了这么多业务,为何出现了一堆webconfig,???

后面找到一个解释是,是微信开发文档,JDK啥的通过config来鉴权的。

然后,花了将近一个小时,,顺着开发的逻辑,去点里面的业务,,从这里一堆40多个请求中,,找到这样一个接口,,

我也不知道这是啥,看到返回包里有id,name,图片,猜测这里可能有sqli

然后,在他分页的位置加了个’,果不其然,,找到一个sqli,,

,难道说这就是所谓的耐心么?抱着这样的态度,,决定再打一个资产,,

0x03,,未授权接口*2

在挖下一个接口,,我又补充了一点内容,,就是为啥要找接口?

登录页面js里存在很多接口,,而且看接口要注意观察路径,接口是不会做校验的。。。

因为接口如果存在东西的话,他很可能不做检验,,在信息收集很差的情况下,绕过前端,能获取很多数据,,有进一步利用的成本。

找到一处只用学号和院系就能登录的地方,,

然后抓包登录,看到请求的是一处reg.html,,

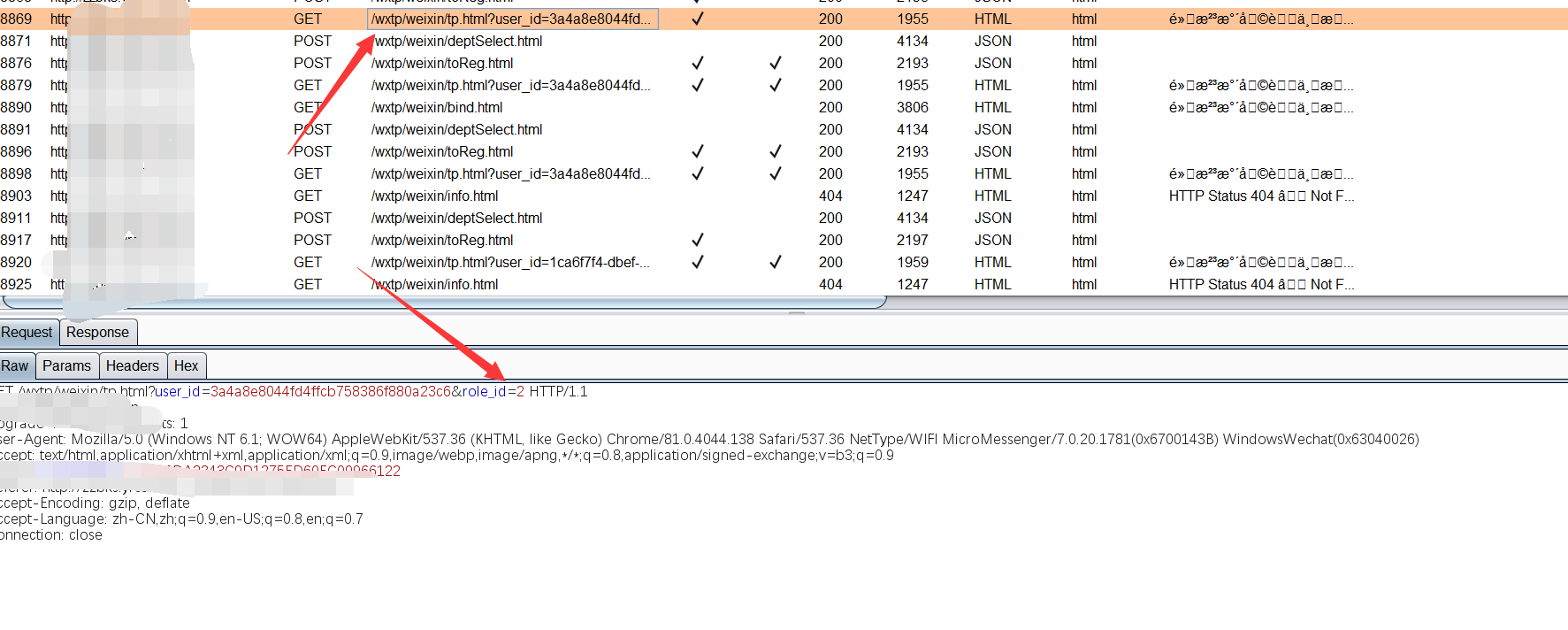

然后下一个接口,看到了一处惊喜,有一处role_id=2的关键字段

改了字段,发现已经某个调查页面了,,然后只能填一个问卷,,说真的有点搞心态,,这里有权限登记,为啥登录后不存在api个人中心这种内容呢,

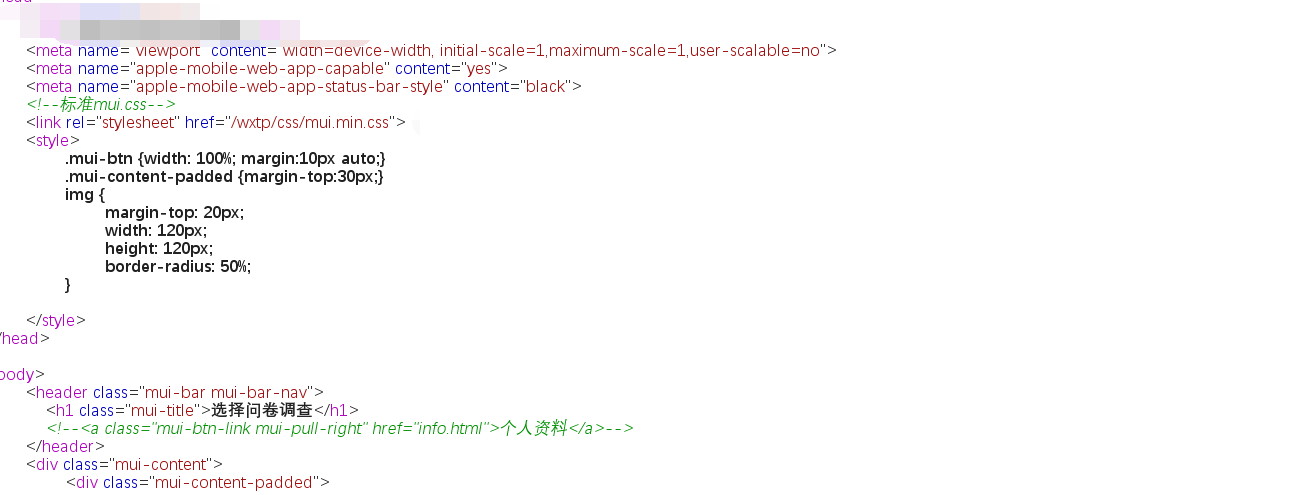

看这里的源码,发现对个人资料进行了注释,,我猜想是不是被挖了还是开发的安全意识到位?

去掉这段代码后,,出现了个人中心

访问404,,好无语,,

然后,看历史包。发现他有一个wxtp的地址,请求发现是一个问卷调查的后台,,而且没有验证码校验

发现前期信息收集这里因为没找到目录,返回404,,这些都是隐藏的资产,不知道能不能进去,,测试admin存在,,

可惜了,没跑出来,,,那就这样吧,,,