作者:毒菇求败的zyqy_654 | 来源:互联网 | 2023-10-13 11:24

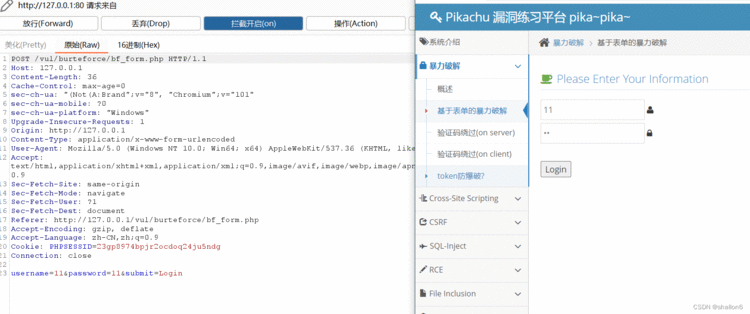

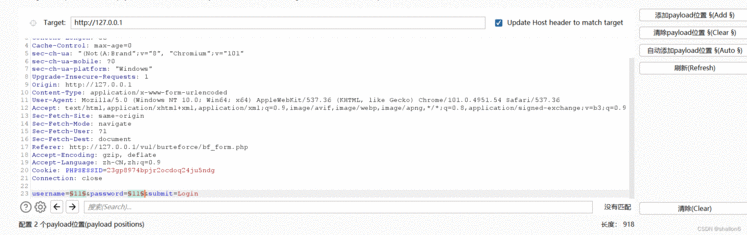

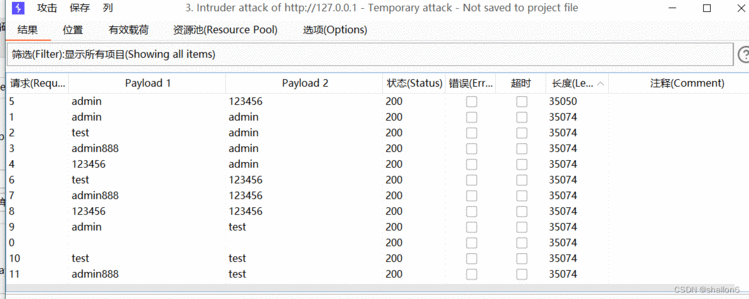

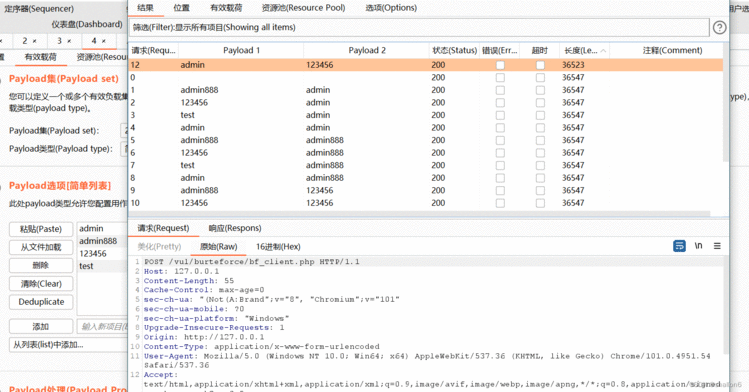

1.基于表单的暴力破解

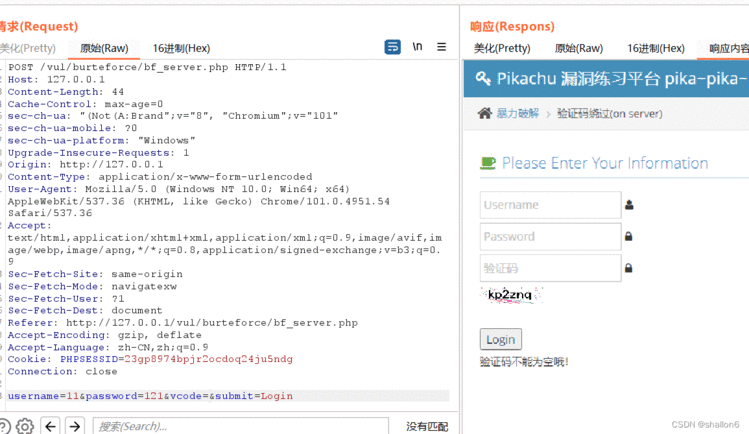

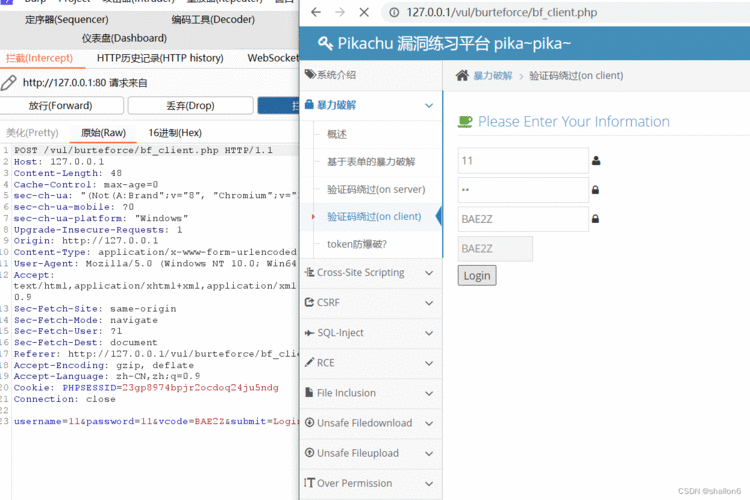

没有验证码,可以直接跑字典进行破解,burp直接抓包

添加变量

正确密码admin---123456

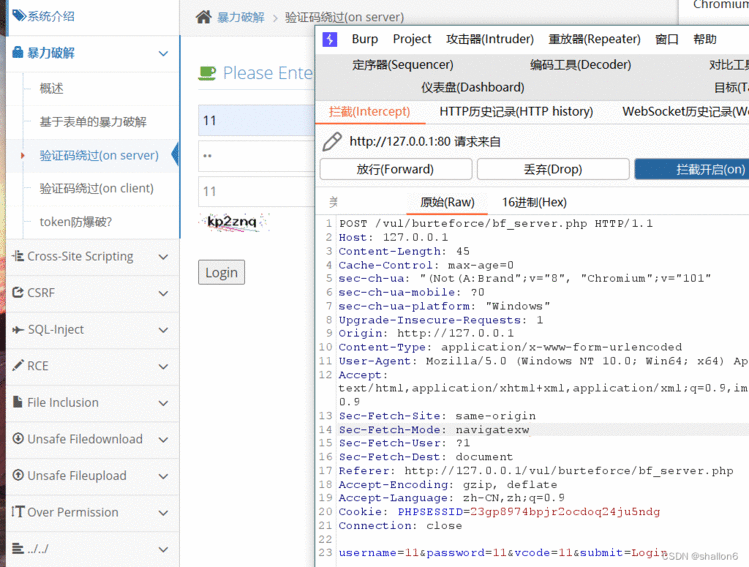

2.验证码绕过(on server)

抓包分析

删除验证码部分发现有对空验证码做出判断

但是只要验证码输入一次对的,就可以一直更改账号密码进行测试,说明验证码没有失效

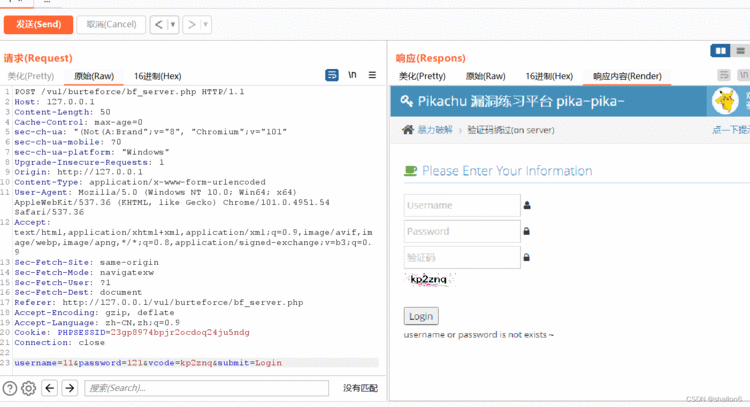

重复上题操作进行跑字典

正确密码admin---123456

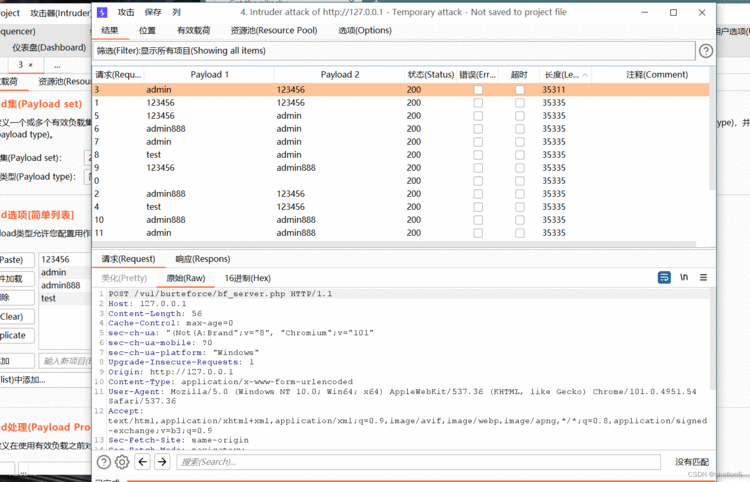

3.验证码绕过(on client)

这题目依然是验证码问题,抓包

我们发现在提交之后验证码不正确是直接没有进行post的,因此认为他的验证码是设置在前端判断的,正确时才进行post

和上一题保持一致,验证码在burp中只要验证码正确,账号密码可以多次测试,重复跑字典操作

正确密码admin---123456

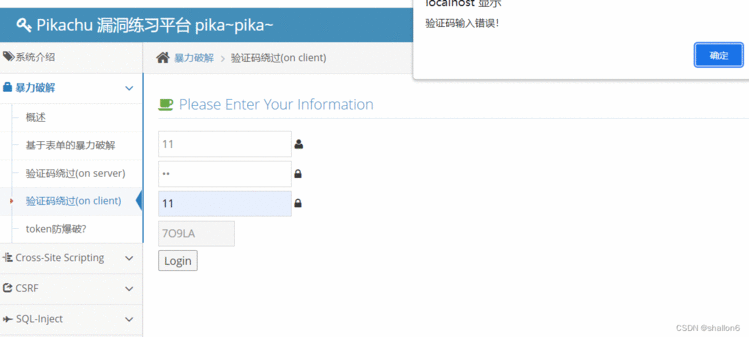

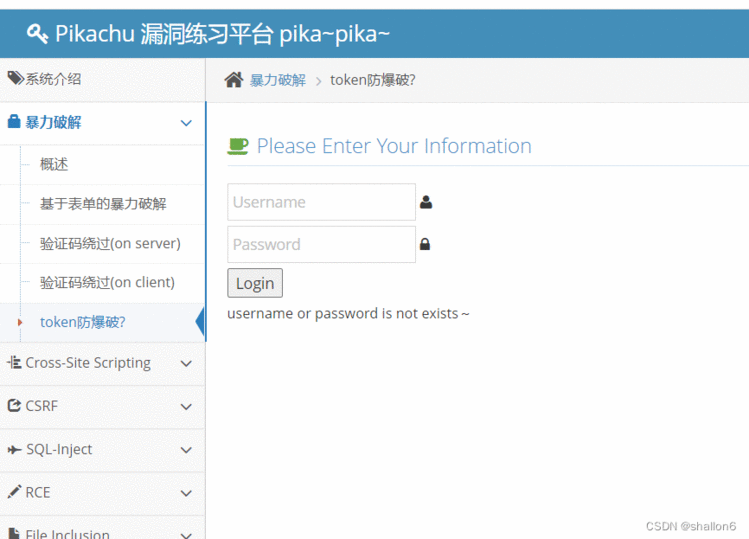

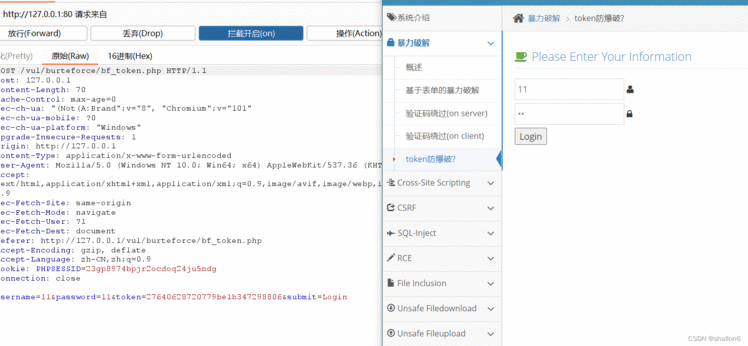

4.token防爆破?

此题目没有验证码,看上去很正常,简单直接跑字典

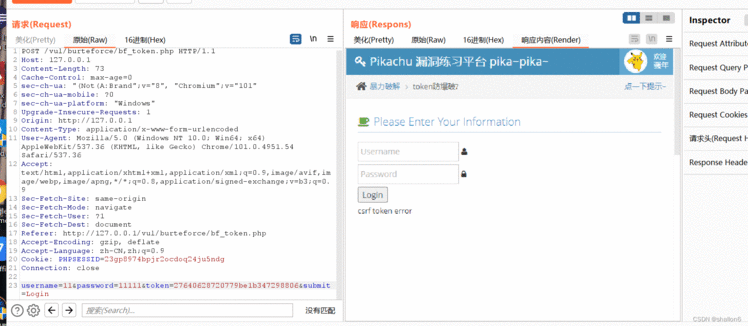

但是抓包后发现一个变量token

修改密码重复登录发现csrf token error

token是什么?

1、Token的引入:Token是在客户端频繁向服务端请求数据,服务端频繁的去数据库查询用户名和密码并进行对比,判断用户名和密码正确与否,并作出相应提示,在这样的背景下,Token便应运而生。

2、Token的定义:Token是服务端生成的一串字符串,以作客户端进行请求的一个令牌,当第一次登录后,服务器生成一个Token便将此Token返回给客户端,以后客户端只需带上这个Token前来请求数据即可,无需再次带上用户名和密码。

3、使用Token的目的:Token的目的是为了减轻服务器的压力,减少频繁的查询数据库,使服务器更加健壮。

我们发现只要刷新一次,token都会发生改变,我们只需要写一个软件提前获取token然后再跑字典即可理论破解