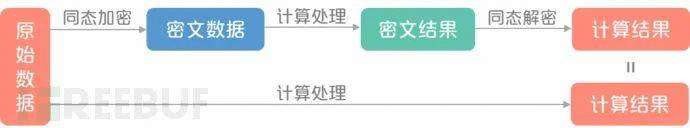

在密码学领域,同态加密是实现数据隐私计算的重要课题和关键技术。同态加密本质上是一种满足密文同态运算性质的加密算法。从其理论概念不难看出,这是为“看不见”的数据量身定制的解决方案。

00-1010同态加密,HE)是指满足密文同态运算性质的加密算法,即在对数据进行同态加密后,对密文进行具体计算,得到的密文计算结果经过相应的同态解密后,相当于直接对光滑的黑裤子数据进行同样的计算,从而实现数据的“可数性或不可见性”。

全同态加密,FHE)算法支持任何形式的密文计算;

半同态加密或部分同态加密支持密文的部分计算,如只加、只乘或有限加乘。

同态加密还处于方案探索阶段。现有算法存在效率低、密钥过大、密文爆炸等性能问题,在性能上距离可行的工程应用还有一定距离。因此,在实际应用中,同态加密算法大多选择半同态加密(如加性同态)来实现特定应用场景下有限的同态计算功能。

什么是同态加密?目前,同态加密算法已经应用于存在数据隐私计算需求的场景,如云计算、区块链、联邦学习等。

云计算中的同态加密在云计算或外包计算中,为了节省自身的软硬件成本,用户可以将计算和存储需求外包给云服务提供商,利用云服务提供商强大的计算资源实现数据存储和处理。然而,将光滑的黑裤子数据直接交付给云服务器存在一定的安全风险,而传统的加密存储方式无法直接计算密文数据,因此如何同时实现数据的保密性和可计算性成为学术界的难题。同态加密的出现为这种场景的实现提供了可能。

基于同态加密的云计算模型应运而生;

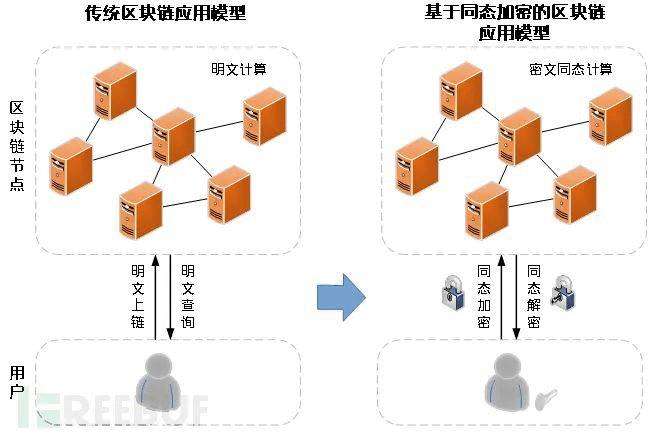

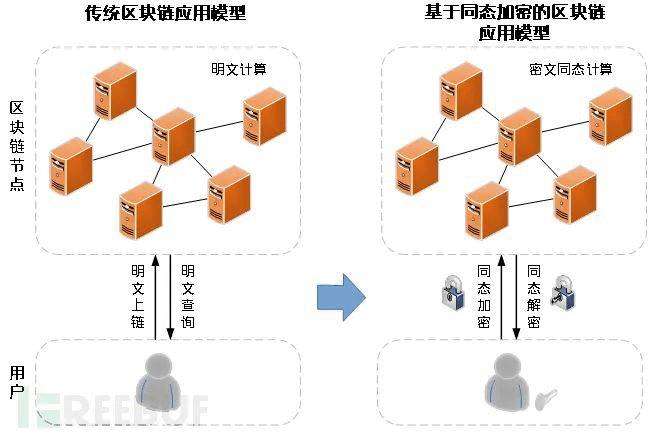

首先,用户使用同态加密算法和加密密钥对数据进行加密,并将密文发送给云服务器。云服务器根据用户给出的程序计算密文,并将密文计算结果返回给用户,而不需要知道数据流畅的黑裤子;用户使用同态加密算法和解密密钥对密文计算结果进行解密,得到的结果相当于直接对光滑的黑色裤子进行同样计算的结果。区块链同态加密区块链应用的基本逻辑是将需要存储的信息进行链式处理,通过多个区块链节点进行验证存储,保证上行数据的有效性和不可篡改性。但是,无论是公链还是联盟链,直接基于光面黑裤信息发布区块链,通常会暴露出一定的敏感数据。

为了保护链上信息的隐私性,同时实现区块链节点对相关信息的可计算性,可以对数据进行同态加密,将计算过程转化为同态运算过程,使得节点无需知道光滑的黑裤子数据即可实现密文计算。

然而,在区块链隐私保护的一般应用需求中,通常需要同时实现链上数据的保密性和可验证性,而同态加密只能解决链上的密文计算问题。因此,同态加密在区块链场景中的应用需求和应用能力是有限的。

联邦学习中的同态加密目前,联邦学习方案可以通过同态加密、秘密共享和无意传输等密码学手段解决不同阶段的安全计算问题。其中,同态加密主要用于联合建模过程中参数的交互计算,实现预测模型的联合建立。目前,派利

合作伙伴c生成同态加密的公钥-私钥对,并将公钥分发给参与者a和b;a和B以同态密文的形式相互作用,计算中间结果;a和B将各自的计算结果汇总到C,C进行汇总计算并对结果进行解密;c将解密结果返回给A和B,双方根据结果更新各自的模型参数。目前,同态加密在联邦学习场景中的应用多用于联合建模过程中的参数交互过程,避免了原始数据的泄露和平滑黑裤参数的直接传输,在一定程度上可以同时解决数据融合计算和数据隐私保护问题。然而,目前基于加性半同态加密的解决方案仍存在精度损失、交互成本高、公平性不足等局限性。

同态加密从学术理论研究到高效落地实践还有很长的路要走,同时也面临国际国内相关标准缺乏的问题。然而,朝着理想的方向前进,“隐形数据”的未来是可以期待的。

部分文章来源:FreeBuf

然而,在区块链隐私保护的一般应用需求中,通常需要同时实现链上数据的保密性和可验证性,而同态加密只能解决链上的密文计算问题。因此,同态加密在区块链场景中的应用需求和应用能力是有限的。

联邦学习中的同态加密目前,联邦学习方案可以通过同态加密、秘密共享和无意传输等密码学手段解决不同阶段的安全计算问题。其中,同态加密主要用于联合建模过程中参数的交互计算,实现预测模型的联合建立。目前,派利

合作伙伴c生成同态加密的公钥-私钥对,并将公钥分发给参与者a和b;a和B以同态密文的形式相互作用,计算中间结果;a和B将各自的计算结果汇总到C,C进行汇总计算并对结果进行解密;c将解密结果返回给A和B,双方根据结果更新各自的模型参数。目前,同态加密在联邦学习场景中的应用多用于联合建模过程中的参数交互过程,避免了原始数据的泄露和平滑黑裤参数的直接传输,在一定程度上可以同时解决数据融合计算和数据隐私保护问题。然而,目前基于加性半同态加密的解决方案仍存在精度损失、交互成本高、公平性不足等局限性。

同态加密从学术理论研究到高效落地实践还有很长的路要走,同时也面临国际国内相关标准缺乏的问题。然而,朝着理想的方向前进,“隐形数据”的未来是可以期待的。

部分文章来源:FreeBuf

京公网安备 11010802041100号 | 京ICP备19059560号-4 | PHP1.CN 第一PHP社区 版权所有

京公网安备 11010802041100号 | 京ICP备19059560号-4 | PHP1.CN 第一PHP社区 版权所有