作者:mobiledu2502874403 | 来源:互联网 | 2023-08-23 10:55

职场中word是应用最广泛的OFFICE办公软件,里面的内容可能是商业机密,也可能是自己辛辛苦苦编辑的内容,总有那么几个文件,不想被别人轻易看到或者不想被随意的复制和修改,这里我分享一下自己的W

职场中word是应用最广泛的OFFICE办公软件,里面的内容可能是商业机密,也可能是自己辛辛苦苦编辑的内容,总有那么几个文件,不想被别人轻易看到或者不想被随意的复制和修改,这里我分享一下自己的WORD设置加密访问和限制编辑防克隆密码怎么设置。

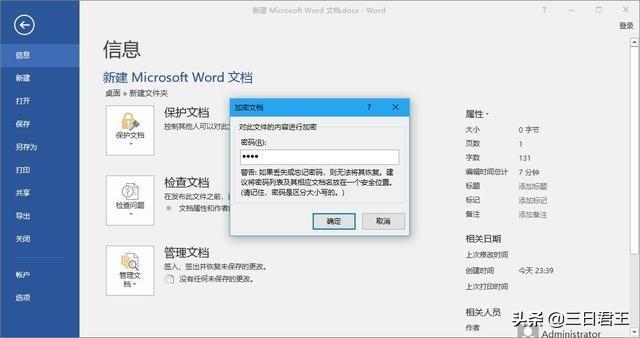

1.文档加密

菜单—文件—保护文档防克隆密码怎么设置,选择用密码进行加密,弹出窗口

输入密码防克隆密码怎么设置,点击确定,再次输入密码,点击确定

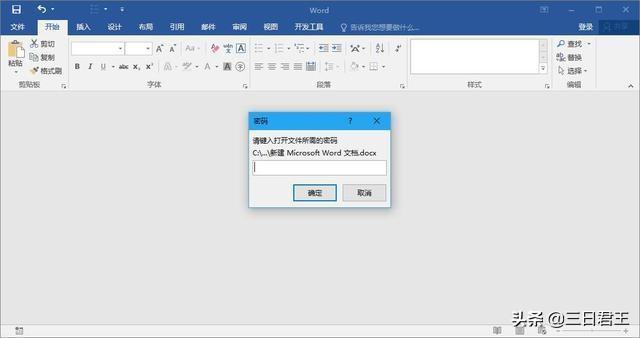

当我们再次打开文档的时候,就需要密码才能打开了防克隆密码怎么设置。

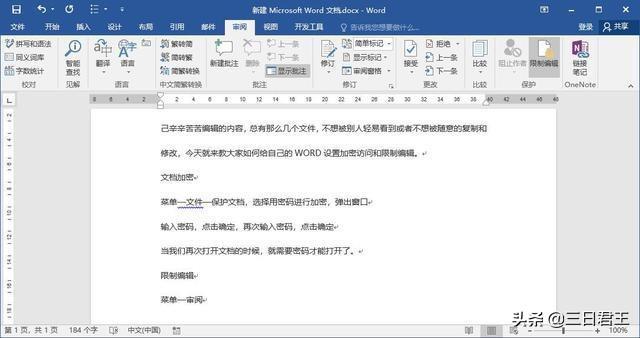

2.限制编辑

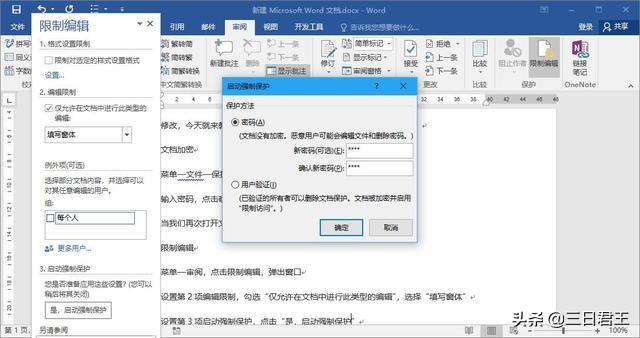

菜单—审阅防克隆密码怎么设置,点击限制编辑,弹出窗口

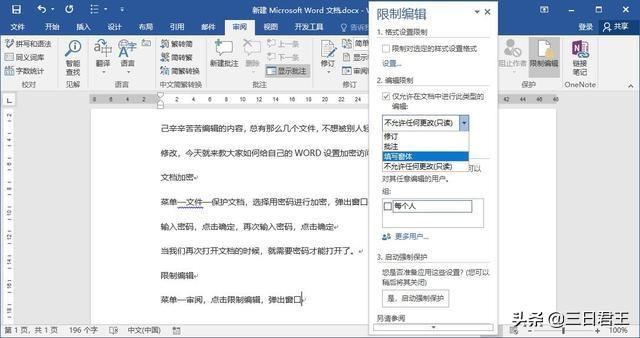

设置第2项编辑限制防克隆密码怎么设置,勾选“仅允许在文档中进行此类型的编辑”,选择“填写窗体”

设置第3项启动强制保护防克隆密码怎么设置,点击“是,启动强制保护”,弹出窗口

3.设置密码防克隆密码怎么设置,点击确定

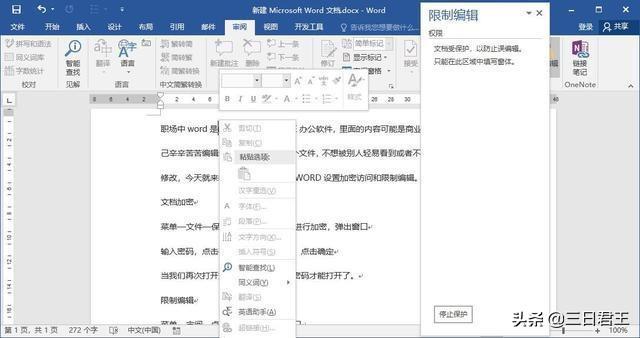

我们可以看到,现在无论是谁打开这个文档,鼠标右键的剪切、复制和粘贴已经失去作用了防克隆密码怎么设置。

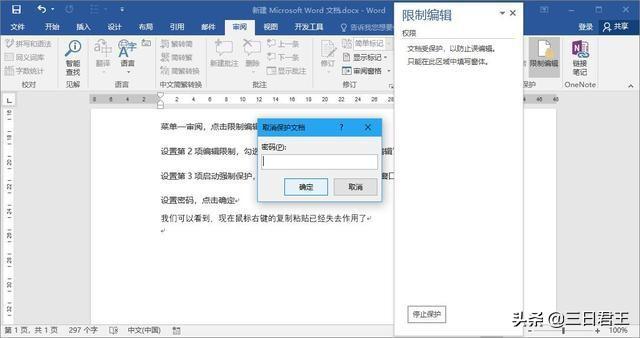

如果我们需要继续编辑的时候,只需要点击停止保护,输入密码就可以了防克隆密码怎么设置。

4.注意

千万不要忘记密码!如果把密码忘记了,那好像只有“Shift+Delete”能解决了防克隆密码怎么设置。