作者:艺静不循环_545_191 | 来源:互联网 | 2022-02-21 16:15

1、实验目标

以实验“防火墙配置-访问外网WEB”为基础,在WEB服务器上安装Wireshark,设置Wireshark的过滤条件为捕获HTTP报文,在Wireshark中开启捕获,在内网测试机上访问WEB服务器,查看捕获结果,再在网关防火墙上设置SNAT,查看捕获结果

(防火墙配置-访问外网WEB:linux防火墙配置教程之访问外网web实验(3) )

2、SNAT(source network address translation)

源地址转换,其作用是将ip数据包的源地址转换成另外一个地址,俗称IP地址欺骗或伪装

内部地址要访问公网上的服务时(如web访问),内部地址会主动发起连接,由路由器或者防火墙上的网关对内部地址做个地址转换,将内部地址的私有IP转换为公网的公有IP,网关的这个地址转换称为SNAT,主要用于内部共享IP访问外部,同时可以保护内网安全

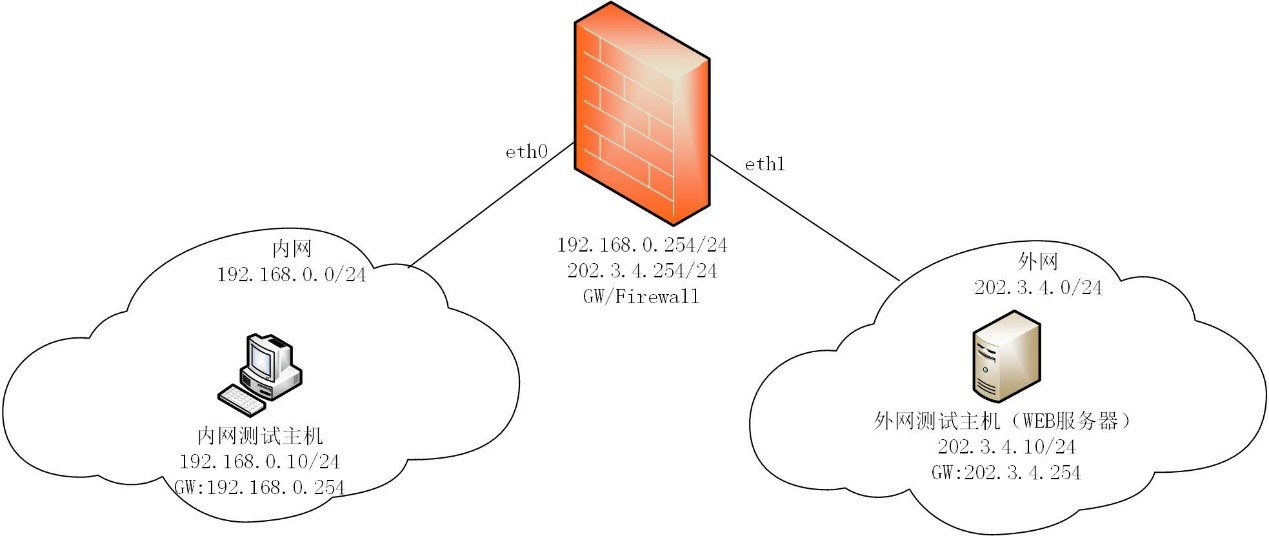

3、实验拓扑

4、实验步骤

(1)完成“防火墙配置-访问外网WEB”实验

(2)在WEB服务器上安装Wireshark

1)配置本地Yum源(CentOS 6.5配置本地Yum源教程)

2)安装Wireshark

代码如下:

[root@lyy yum.repos.d]# yum install wireshark wireshark-gnome -y //gnome表示桌面版

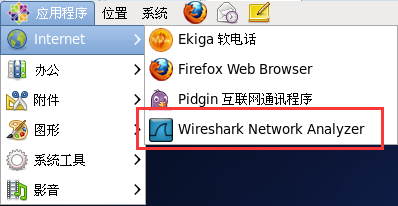

3)打开Wireshark

安装完成之后,点击“应用程序”——“Internet”——“Wireshark”即可打开

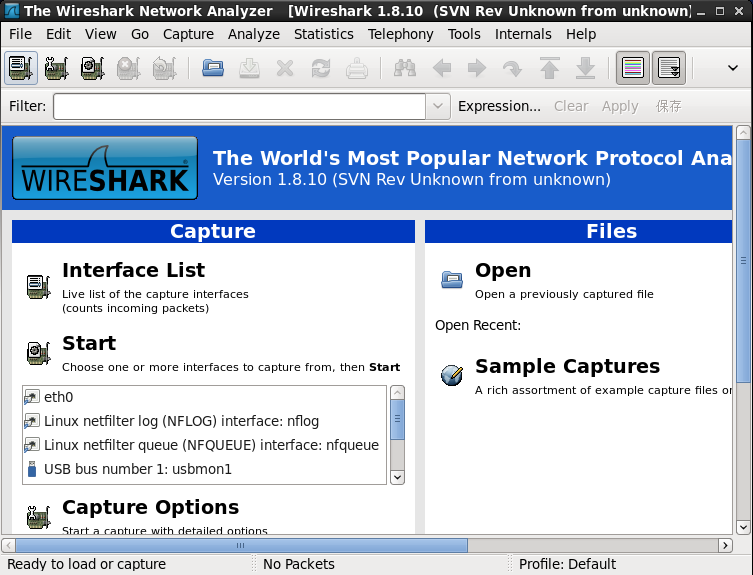

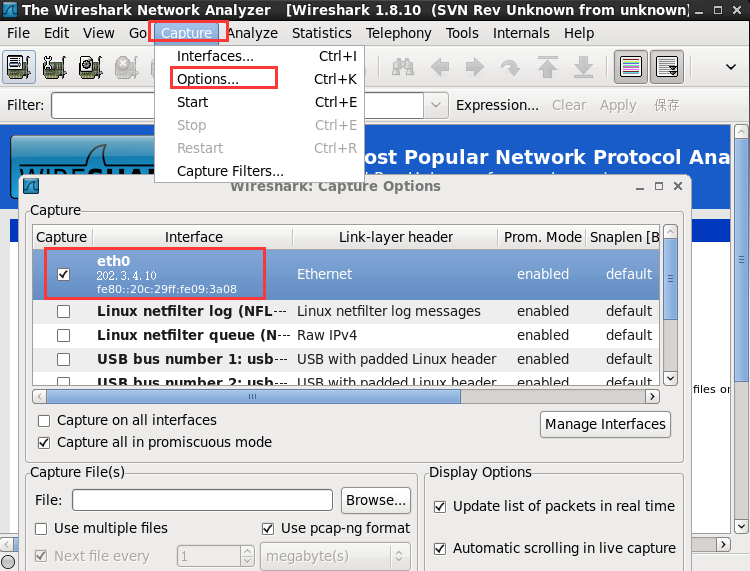

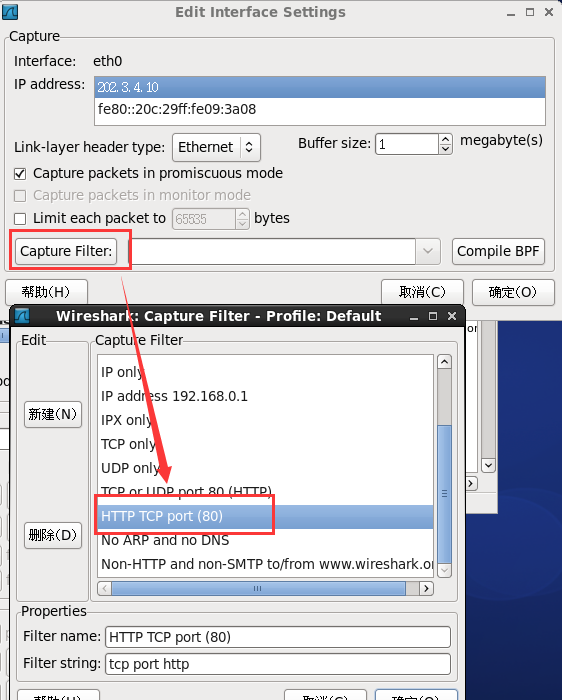

(3)设置Wireshark的过滤条件为捕获HTTP报文

点击“Capture”——“Option”——在弹出的窗口中勾选“eht0”

双击“eth0”——在弹出的窗口中点击“Capture Filter”——点击“HTTP TCP port(80)”——确定

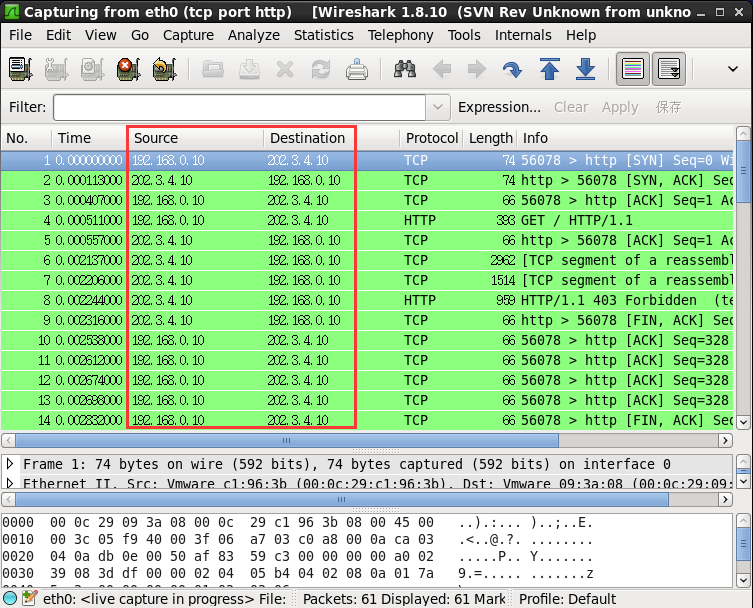

(4)在内网测试机上访问WEB服务器

此时看到的源地址是内网测试机的地址192.168.0.10

(5)在网关防火墙上设置SNAT

代码如下:

[root@lyy 桌面]# iptables -t nat -A POSTROUTING -s 192.168.0.0/24 -o eth1 -j MASQUERADE

代码如下:

MASQUERADE:动态地址伪装,用发送数据的网卡上的IP来替换源IP

(6)内网测试机上访问WEB服务器,捕获结果如下:

此时,源地址已经被替换成了网关的eth1的IP地址,SNAT的目的已经达到!

以上就是本文的全部内容,希望对大家的学习有所帮助,也希望大家多多支持。