文章目录

- 背景信息

- 问题分析

- 问题对应

- 更新信息[2021-06-29]

- 信息更新[2021-06-30]

背景信息

阿里云有一套企业官方网站,大致架构是WAF->SLB->Websites->RDS,可参考下图。

当前问题是客户需要做扫描测试,发现一些问题需要修复,其中涉及一项[TLS/SSL Sweet32 attack]是本文的关注点。

问题分析

[TLS/SSL Sweet32 attack]官方链接参考如下:

weet32: Birthday attacks on 64-bit block ciphers in TLS and OpenVPN

那么简单的说,我们必须要关闭低端的TLS(Transport Layer Security),而各TLS对于浏览器的兼容性参考如下:

那么基本上来说,设置1.2版本是比较通用的方式。有方向以后,我们就要判断阿里云侧的TLS是如何修改并且它们对应的加密算法如何,可以参考如下:

SLB负载均衡TLS参考:https://help.aliyun.com/document_detail/90740.html

WAF应用防火墙TLS参考:https://help.aliyun.com/document_detail/200317.htm

客户WAF应用防火墙是高级版,它是无法调整TLS相关信息。

问题对应

- 登录阿里云控制台,打开负载均衡页面进入到管理负载均衡的界面,点击[管理证书]

- TLS安全策略选择[tls_cipher_policy_1_2_strict_with_1_3]选项

本以为这样就完事的,可是复测结果一样是存在相同的问题…没办法我自己用nmap测试确实也真的还存在问题…

测试命令:

nmap -sV

测试结果:

PORT STATE SERVICE VERSION

443/tcp open ssl/http Tengine httpd

|_http-server-header: Tengine

| ssl-enum-ciphers:

| TLSv1.0:

| ciphers:

| TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA (ecdh_x25519) - A

| TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA (ecdh_x25519) - A

| TLS_RSA_WITH_AES_128_CBC_SHA (rsa 2048) - A

| TLS_RSA_WITH_AES_256_CBC_SHA (rsa 2048) - A

| TLS_RSA_WITH_3DES_EDE_CBC_SHA (rsa 2048) - C

| compressors:

| NULL

| cipher preference: server

| warnings:

| 64-bit block cipher 3DES vulnerable to SWEET32 attack

| TLSv1.1:

| ciphers:

| TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA (ecdh_x25519) - A

| TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA (ecdh_x25519) - A

| TLS_RSA_WITH_AES_128_CBC_SHA (rsa 2048) - A

| TLS_RSA_WITH_AES_256_CBC_SHA (rsa 2048) - A

| TLS_RSA_WITH_3DES_EDE_CBC_SHA (rsa 2048) - C

| compressors:

| NULL

| cipher preference: server

| warnings:

| 64-bit block cipher 3DES vulnerable to SWEET32 attack

| TLSv1.2:

| ciphers:

| TLS_ECDHE_RSA_WITH_AES_128_GCM_SHA256 (ecdh_x25519) - A

| TLS_ECDHE_RSA_WITH_AES_256_GCM_SHA384 (ecdh_x25519) - A

| TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA256 (ecdh_x25519) - A

| TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA384 (ecdh_x25519) - A

| TLS_RSA_WITH_AES_128_GCM_SHA256 (rsa 2048) - A

| TLS_RSA_WITH_AES_256_GCM_SHA384 (rsa 2048) - A

| TLS_RSA_WITH_AES_128_CBC_SHA256 (rsa 2048) - A

| TLS_RSA_WITH_AES_256_CBC_SHA256 (rsa 2048) - A

| TLS_ECDHE_RSA_WITH_AES_128_CBC_SHA (ecdh_x25519) - A

| TLS_ECDHE_RSA_WITH_AES_256_CBC_SHA (ecdh_x25519) - A

| TLS_RSA_WITH_AES_128_CBC_SHA (rsa 2048) - A

| TLS_RSA_WITH_AES_256_CBC_SHA (rsa 2048) - A

| TLS_RSA_WITH_3DES_EDE_CBC_SHA (rsa 2048) - C

| compressors:

| NULL

| cipher preference: server

| warnings:

| 64-bit block cipher 3DES vulnerable to SWEET32 attack

|_ least strength: C

由此可见,按照客户当前的拓扑图来说,客户是需要在WAF应用防火墙设置TLS控制才有效的。WAF应用防火墙高级版并无法满足要求,只能够让客户升级到企业版才可以完成修复。

更新信息[2021-06-29]

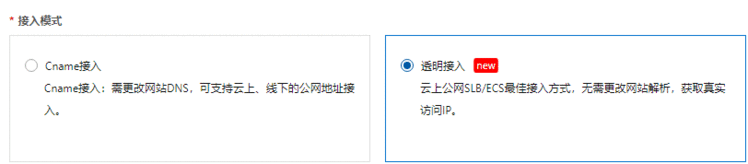

工单提交反馈的结果是必须要升级WAF应用防火墙企业版,而WAF应用防火墙专家群诊断是可以利用透明模式来解决。

透明接入

Web应用防火墙(WAF)提供CNAME接入和透明接入两种方式,使您的网站流量可以受到WAF的保护。如果您的源站服务器为ECS服务器或者部署在阿里云公网SLB、ALB上,那么除了使用CNAME接入,您还可以选择云原生的透明接入方式。

在透明接入模式下,无需修改域名DNS解析、设置源站保护,同时无需改变服务器获取真实源IP的方式,保护您的Web业务正常运转。

透明接入支持接入ALB实例、七层SLB实例、四层SLB实例、ECS实例上的Web流量。

参考链接:

https://help.aliyun.com/document_detail/171452.html?spm=a2c4g.11186623.6.589.266b6dc416vRxq

最终确实是解决问题的,参考下图:

信息更新[2021-06-30]

阿里云效率非常高,近期在不断跟进的问题,今天12点获取最新信息是WAF全功能都可以设置TLS参数。因此CNAME也可以愉快的玩耍!