作者:UIleader | 来源:互联网 | 2023-07-01 18:32

2020疫情期间高校战“疫”网络安全分享赛,个人做出的部分WP。不足之处见谅。MISC2019-nCoV签到题flag如下:flag{shijiejiayou}简单MISC提示为简

2020疫情期间高校战“疫”网络安全分享赛,个人做出的部分WP。不足之处见谅。

MISC

2019-nCoV

签到题flag如下:

flag{shijiejiayou}

简单MISC

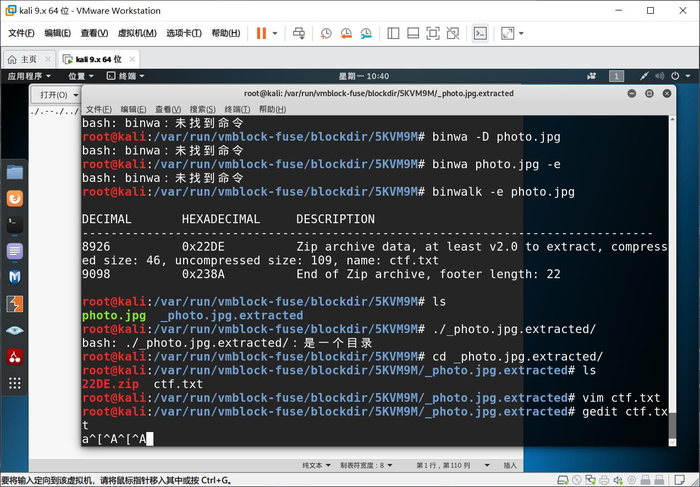

提示为简单隐写术。附件中一张jpg图片和一个名为flag.zip的加密压缩包,很明显是让我们利用jpg获得密码解压压缩包。

我们猜测这个图片中可能存在.txt文件保存密码,16进制查看器中查看下验证猜想。

在kali中利用binwalk分离出来,并查看

得到莫尔斯码,解码得到密码,解码压缩包,得到flag.txt,里面是一串base64码解码得到flag

Th1s_is_FlaG_you_aRE_rigHT

Reverse