为科学、有效地管理信息网络中心机房,促进网络系统安全的应用、高效运行,特制定本规章制度,请遵照执行。温度、湿度、电力系统、网络设备等),每天查看、维护、管理。不定期对机房内设置的消防器材、监控设备进行检查,以保证其有效性。定期检查插排等安全,防漏电。

一、出入及环境管理

1. 严禁非机房工作人员进入机房,特殊情况需经中心负责人批准,并认真填写登记表后方可进入。更严禁非工作人员上机操作。进入机房人员应遵守机房管理制度。

2. 进入机房人员不得携带任何易燃、易爆、腐蚀性、强电磁、辐射性、流体物质等对设备正常运行构成威胁的物品。严禁将其它与机房工作无关的物品带入机房。

3. 计算机房要保持清洁、卫生,定期打扫,并由专人负责管理和维护(包括

4. 值班人员必须认真、如实、详细填写《机房日志》等各种登记簿,详记来人、事件、处理经过等,以备后查。

5. 中心机房内严禁吸烟、喝水、吃食物、嬉戏,保持机房安静。

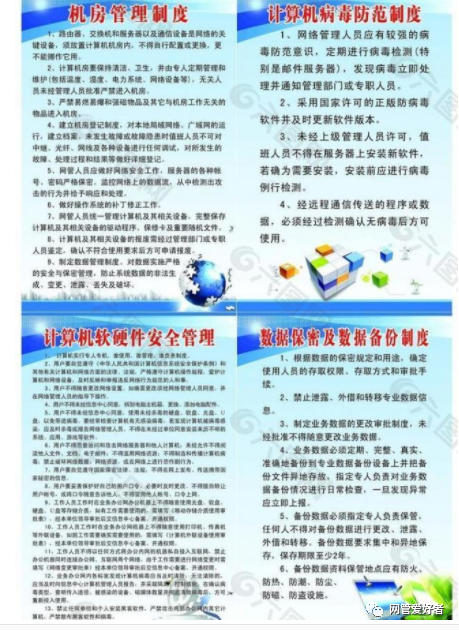

二、安全运行管理

1. 建立机房登记制度,并严格执行。

2. 路由器、交换机和服务器以及通信设备是网络的关键设备,不得自行配置或更换,更不能挪作它用。要定期检查是否规范,经有关领导同意后变更。

3. 网管人员应做好网络安全工作,服务器、各种核心设备等的各种重要帐号严格保密,规范管理。监控网络上的数据流,从中检测出攻击的行为并给予响应和处理。做好操作系统的补丁修正工作。

4. 网管人员统一管理计算机及其相关设备,完整保存计算机及其相关设备的驱动程序、保修卡及重要随机文件。

5. 值班人员必须密切监视中心设备运行状况以及各网点运行情况,确保安全、高效运行。

6. 信息网络中心设备的配置只能由中心专门负责的工作人员完成。在购置网络设备需测试时,厂家设备由厂方工作人员操作,中心提供配合;学校的设备配置只能由信息网络中心人员配置,信息网络中心人员注意各种资料和数据的备份。设备购置后信息网络中心必须学习并掌握设备配制方法。

7. 对数据实施严格的安全与保密管理,防止系统数据的非法生成、变更等,严格按照专业备份要求管理。机房管理人员应恪守保密制度,不得擅自泄露中心各种信息资料与数据。也要注意与外方合作工作时各种信息资料与数据的保密。

8. 未经负责人批准,不得在中心机房设备上编写、修改、更换各类软件系统及更改设备参数配置。各类软件系统的维护、增删、配置的更改,各类硬件设备的添加、更换必需经负责人书面批准后方可进行;必须按规定进行详细登记和记录,对各类软件、现场资料、档案整理存档。

9. 为确保数据的安全保密,对单位及内部人员送交的数据及处理后的数据都必须按有关规定履行交接登记手续。

10. 若管理人员申请调走,报告经单位批准前,重大的管理工作提前交接,把密码、钥匙、注意的问题等交接给单位指定人员。

三、计算机病毒防范管理制度

1. 网络管理人员应有较强的病毒防范意识,定期进行病毒检测(特别是邮件服务器),发现病毒立即处理并通知管理部门或专职人员。

2. 采用国家许可的正版防病毒软件并及时更新软件版本。

3. 未经上级管理人员许可,当班人员不得在服务器上安装新软件,若确为需要安装,安装前应进行病毒例行检测。

4. 经远程通信传送的程序或数据,必须经过检测确认无病毒后方可使用。

5. 计算机使用者使用外来存储介质或网络下载的资料前,必需杀毒,确保安全。单位应定期与不定期对制度的执行情况进行检查,督促各项制度的落实,并作为人员考核之依据。

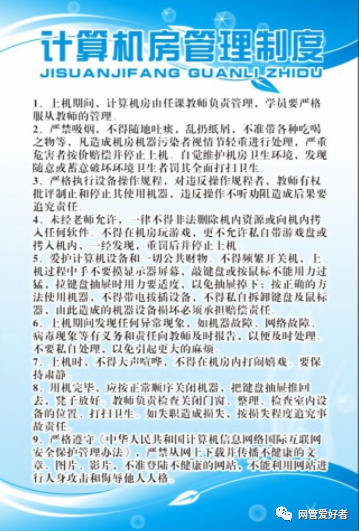

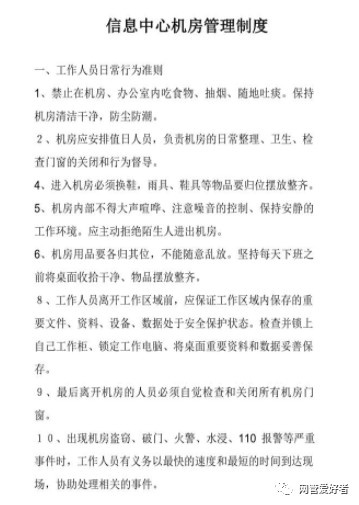

一、机房人员日常行为准则

1、必须注意环境卫生。禁止在机房内吃食物、抽烟、随地吐痰;对于意外或工作过程中弄污机房地板和其它物品的,必须及时采取措施清理干净,保持机房无尘洁净环境。

3、机房用品要各归其位,不能随意乱放。

4、机房应安排人员值日,负责机房的日常整理和行为督导。

5、进出机房按要求必须换鞋,雨具、鞋具等物品要按位摆放整齐。

6、注意检查机房的防晒、防水、防潮,维持机房环境通爽,注意天气对机房的影响,下雨天时应及时主动检查和关闭窗户、检查去水通风等设施。

二、机房保安制度

1、出入机房应注意锁好防盗门。对于有客人进出机房,机房相关的工作人员应负责该客人的安全防范工作。最后离开机房的人员必须自觉检查和关闭所有机房门窗、锁定防盗装置。应主动拒绝陌生人进出机房。

2、工作人员离开工作区域前,应保证工作区域内保存的重要文件。

3、工作人员、到访人员出入应登记。

4、外来人员进入必须有专门的工作人员全面负责其行为安全。

5、未经主管领导批准,禁止将机房相关的钥匙、密码透露给其它人员,同时有责任对信息保密。对于遗失物品的情况要即时上报,并积极主动采取措施保证机房安全。

7、禁止带领与机房工作无关的人员进出机房。

三、机房用电安全制度

1、机房人员应学习常规的用电安全操作和知识,了解机房内部的供电、用电设施的操作规程。

2、机房人员应经常实习、掌握机房用电应急处理步骤、措施和要领。

3、机房应安排有专业资质的人员定期检查供电、用电设备、设施。

4、不得乱拉乱接电线,应选用安全、有保证的供电、用电器材。

5、在真正接通设备电源之前必须先检查线路、接头是否安全连接以及设备是否已经就绪、人员是否已经具备安全保护。

6、严禁随意对设备断电、更改设备供电线路,严禁随意串接、并接、搭接各种供电线路。

7、如发现用电安全隐患,应即时采取措施解决,不能解决的必须及时向相关负责人员提出解决。

8、机房人员对个人用电安全负责。外来人员需要用电的,必须得到机房管理人员允许,并使用安全和对机房设备影响最少的供电方式。

9、机房工作人员需要离开当前用电工作环境,应检查并保证工作环境的用电安全。

10、最后离开机房的工作人员,应检查所有用电设备,应关闭长时间带电运作可能会产生严重后果的用电设备。

11、禁止在无人看管下在机房中使用高温、炽热、产生火花的用电设备。

12、在使用功率超过特定瓦数的用电设备前,必须得到上级主管批准,并在保证线路保险的基础上使用。

13、在危险性高的位置应张贴相应的安全操作方法、警示以及指引,实际操作时应严格执行。

14、在外部供电系统停电时,机房工作人员应全力配合完成停电应急工作。

15、应注意节约用电。

四、机房消防安全制度

1、机房工作人员应熟悉机房内部消防安全操作和规则,了解消防设备操作原理、掌握消防应急处理步骤、措施和要领。

2、任何人不能随意更改消防系统工作状态、设备位置。需要变更消防系统工作状态和设备位置的,必须取得主管领导批准。工作人员更应保护消防设备不被破坏。

3、应定期进行消防演习、消防常识培训、消防设备使用培训。

4、如发现消防安全隐患,应即时采取措施解决,不能解决的应及时向相关负责人员提出解决。

5、应严格遵守张贴于相应位置的操作和安全警示及指引。

五、机房硬件设备安全使用制度

1、机房人员必须熟知机房内设备的基本安全操作和规则。

2、应定期检查、整理硬件物理连接线路,定期检查硬件运作状态(如设备指示灯、仪表),定期调阅硬件运作自检报告,从而及时了解硬件运作状态。

3、禁止随意搬动设备、随意在设备上进行安装、拆卸硬件、或随意更改设备连线、禁止随意进行硬件复位。

4、禁止在服务器上进行试验性质的配置操作,需要对服务器进行配置,应在其它可进行试验的机器上调试通过并确认可行后,才能对服务器进行准确的配置。

5、对会影响到全局的硬件设备的更改、调试等操作应预先发布通知,并且应有充分的时间、方案、人员准备,才能进行硬件设备的更改。

6、对重大设备配置的更改,必须首先形成方案文件,经过讨论确认可行后,由具备资格的技术人员进行更改和调整,并应做好详细的更改和操作记录。对设备的更改、升级、配置等操作之前,应对更改、升级、配置所带来的负面后果做好充分的准备,必要时需要先准备好后备配件和应急措施。

7、不允许任何人在服务器、交换设备等核心设备上进行与工作范围无关的任何操作。未经上级允许,更不允许他人操作机房内部的设备,对于核心服务器和设备的调整配置,更需要小组人员的共同同意后才能进行。

8、要注意和落实硬件设备的维护保养措施。

六、软件安全使用制度

1、必须定期检查软件的运行状况、定期调阅软件运行日志记录,进行数据和软件日志备份。

2、禁止在服务器上进行试验性质的软件调试,禁止在服务器随意安装软件。需要对服务器进行配置,必须在其它可进行试验的机器上调试通过并确认可行后,才能对服务器进行准确的配置。

3、对会影响到全局的软件更改、调试等操作应先发布通知,并且应有充分的时间、方案、人员准备,才能进行软件配置的更改。

4、对重大软件配置的更改,应先形成方案文件,经过讨论确认可行后,由具备资格的技术人员进行更改,并应做好详细的更改和操作记录。对软件的更改、升级、配置等操作之前,应对更改、升级、配置所带来的负面后果做好充分的准备,必要时需要先备份原有软件系统和落实好应急措施。

5、不允许任何人员在服务器等核心设备上进行与工作范围无关的软件调试和操作。未经上级允许,不允许带领、指示他人进入机房、对网络及软件环境进行更改和操作。

6、应严格遵守张贴于相应位置的安全操作、警示以及安全指引。

七、机房资料、文档和数据安全制度

1、资料、文档、数据等必须有效组织、整理和归档备案。

2、禁止任何人员将机房内的资料、文档、数据、配置参数等信息擅自以任何形式提供给其它无关人员或向外随意传播。

3、对于牵涉到网络安全、数据安全的重要信息、密码、资料、文档等等必须妥善存放。外来工作人员的确需要翻阅文档、资料或者查询相关数据的,应由机房相关负责人代为查阅,并只能向其提供与其当前工作内容相关的数据或资料。

4、重要资料、文档、数据应采取对应的技术手段进行加密、存储和备份。对于加密的数据应保证其可还原性,防止遗失重要数据。

八、机房财产登记和保护制度

1、机房的日常物品、设备、消耗品等必须有清晰的数量、型号登记记录,对于公共使用的物品和重要设备,必须建立一套较为完善的借取和归还制度进行管理。

2、机房工作人员应有义务安全和小心使用机房的任何设备、仪器等物品,在使用完毕后,应将物品归还并存放于原处,不应随意摆放。

3、对于使用过程中损坏、消耗、遗失的物品应汇报登记,并对责任人追究相关责任。

4、未经主管领导同意,不允许向他人外借或提供机房设备和物品。

京公网安备 11010802041100号 | 京ICP备19059560号-4 | PHP1.CN 第一PHP社区 版权所有

京公网安备 11010802041100号 | 京ICP备19059560号-4 | PHP1.CN 第一PHP社区 版权所有